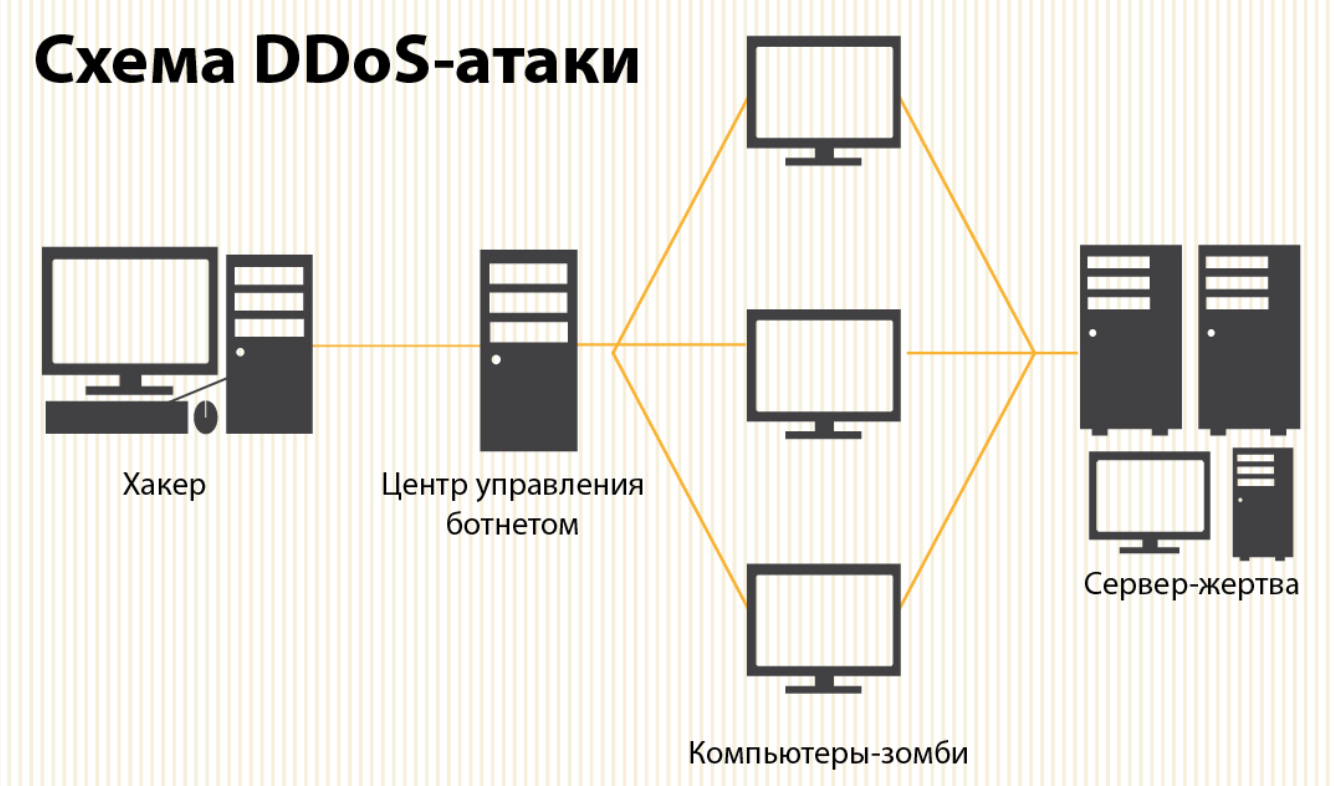

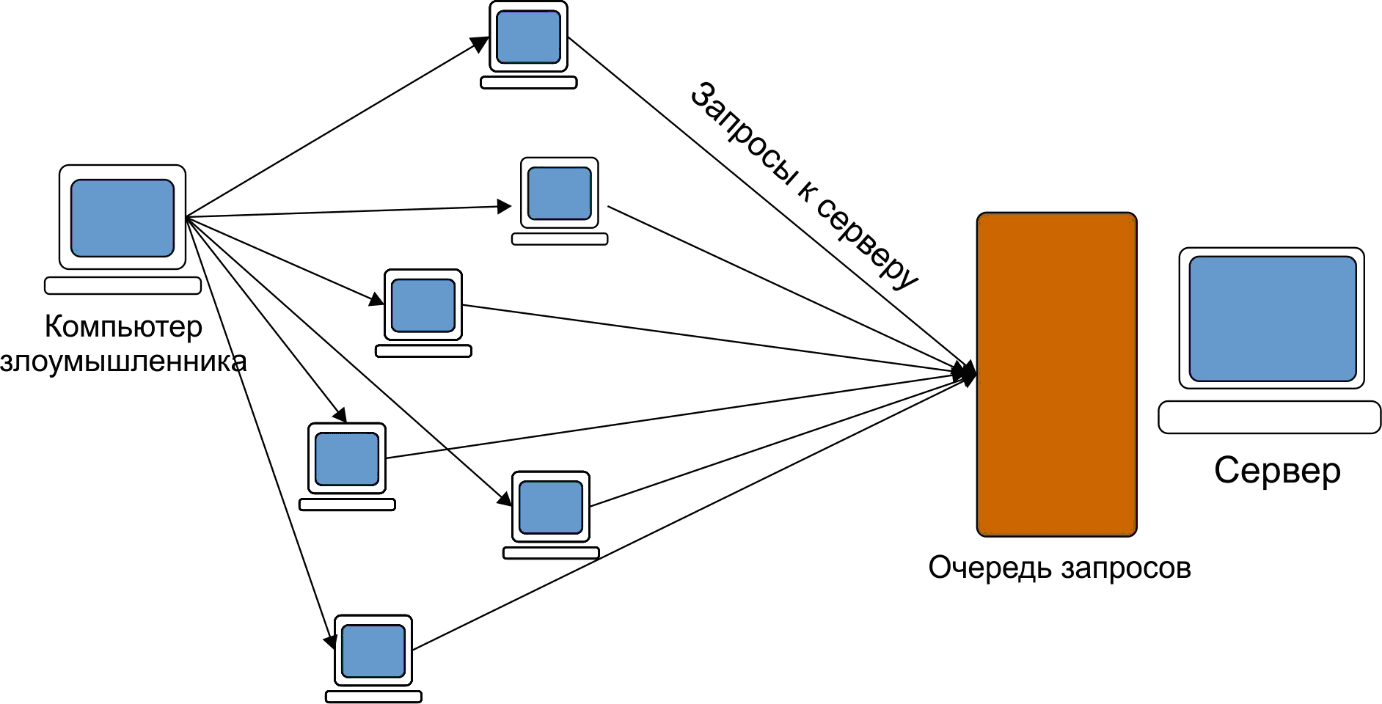

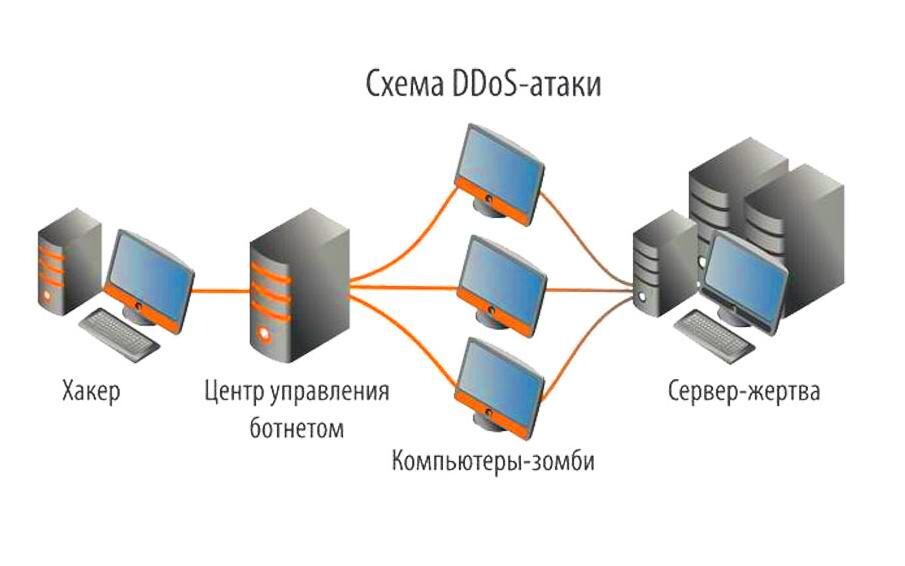

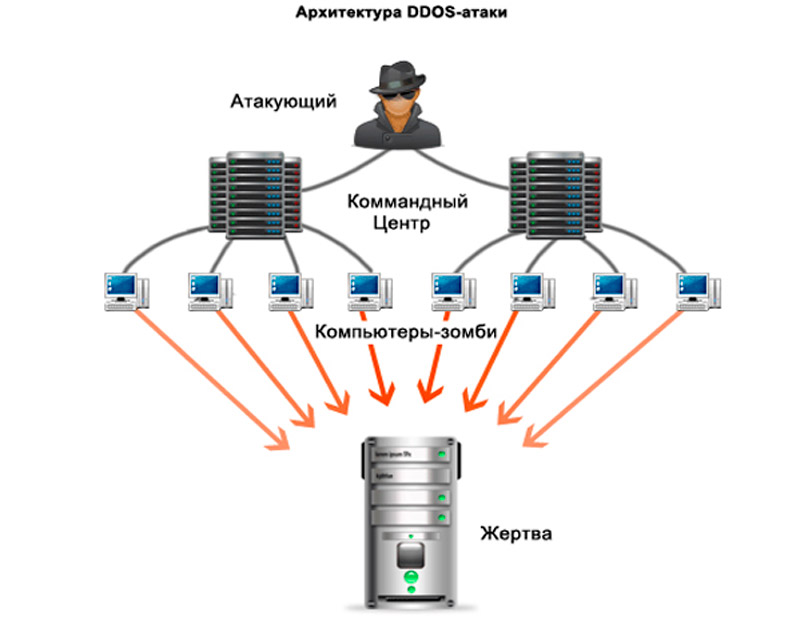

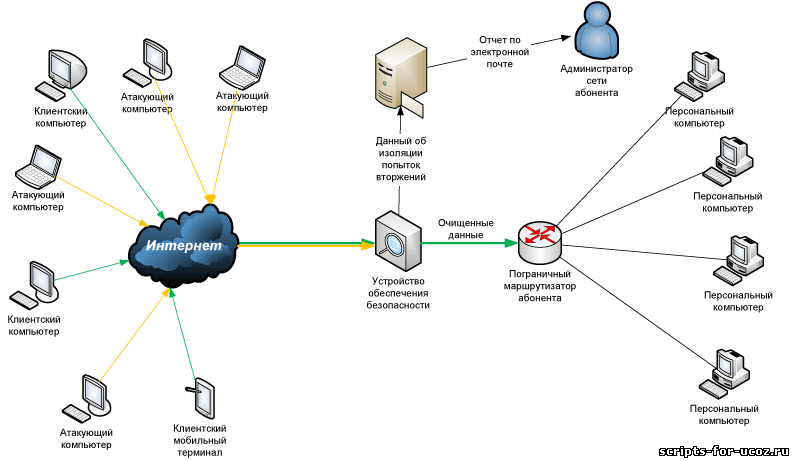

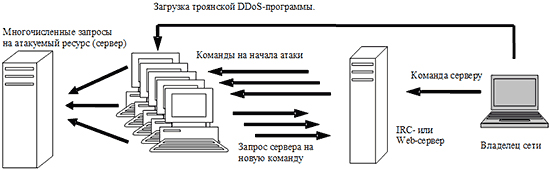

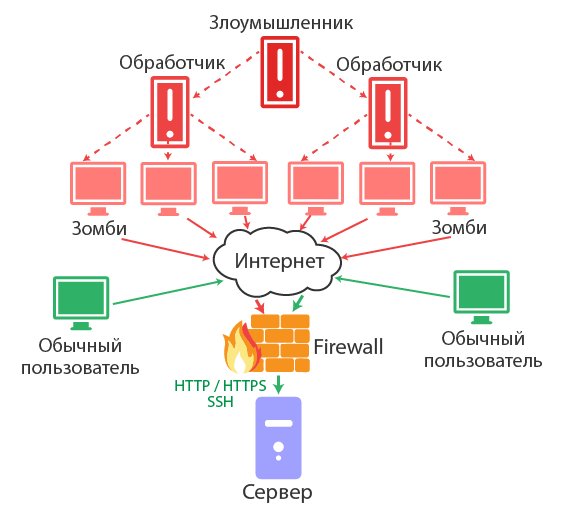

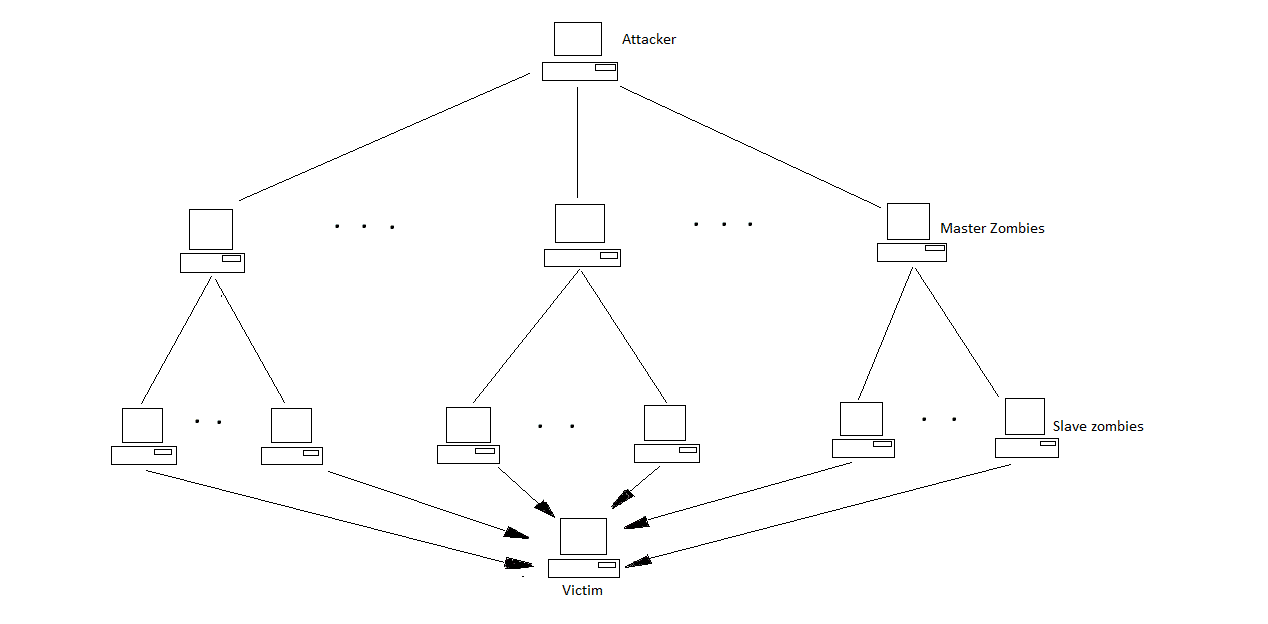

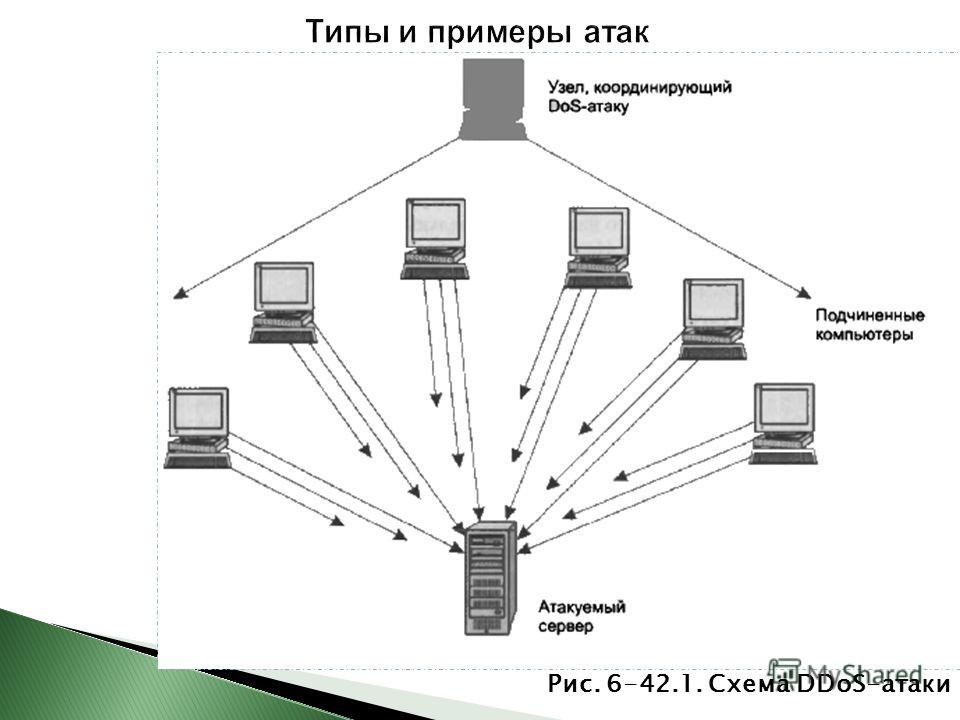

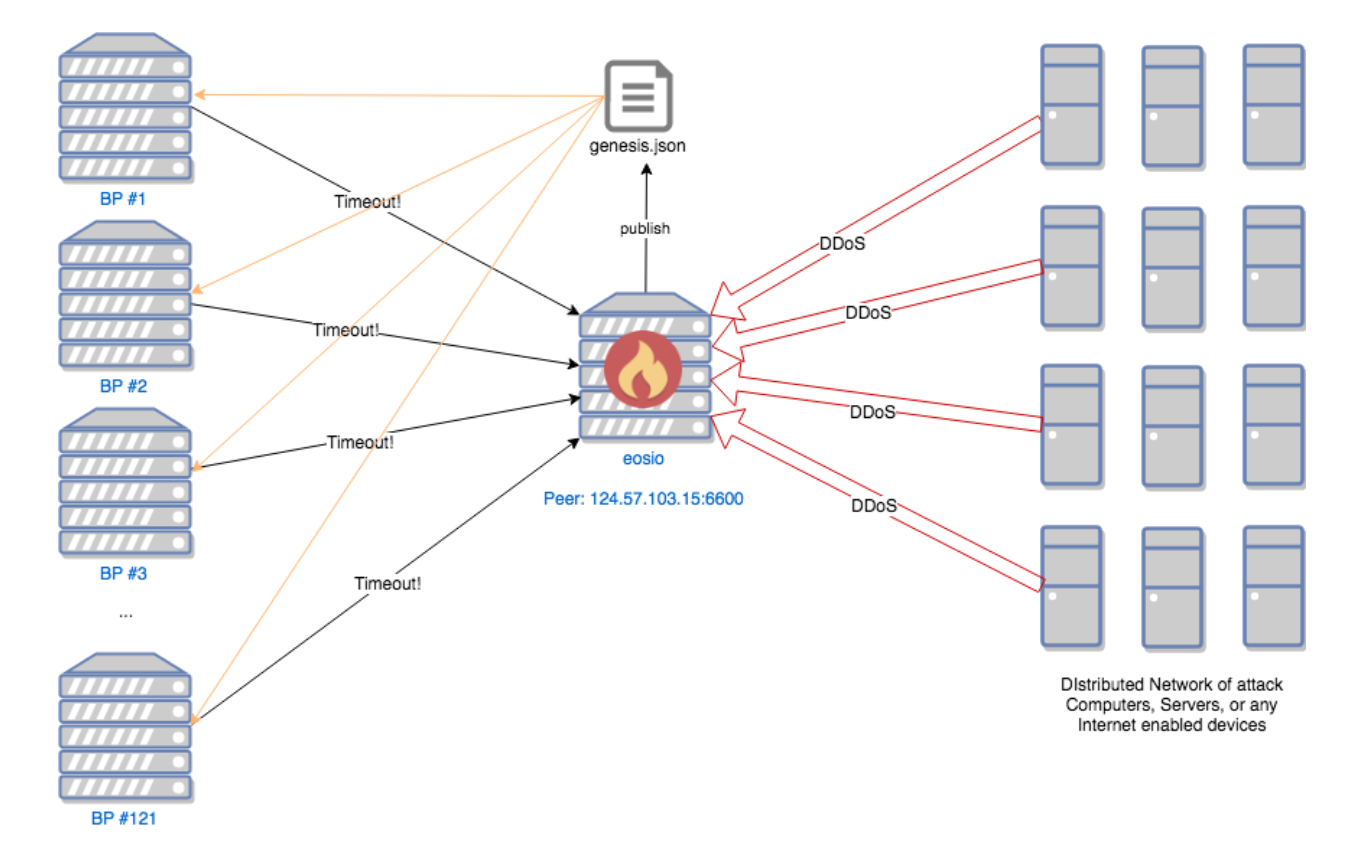

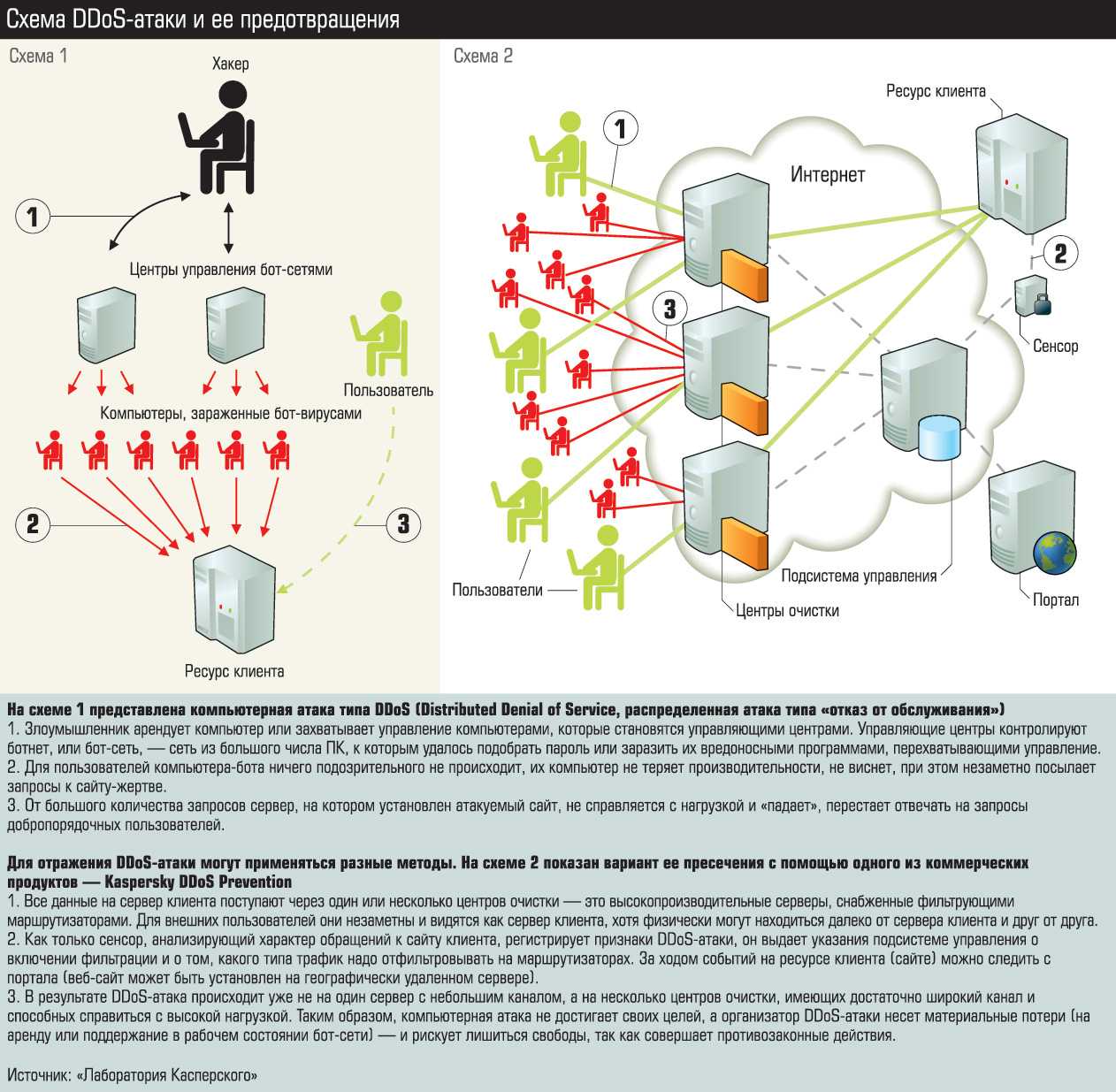

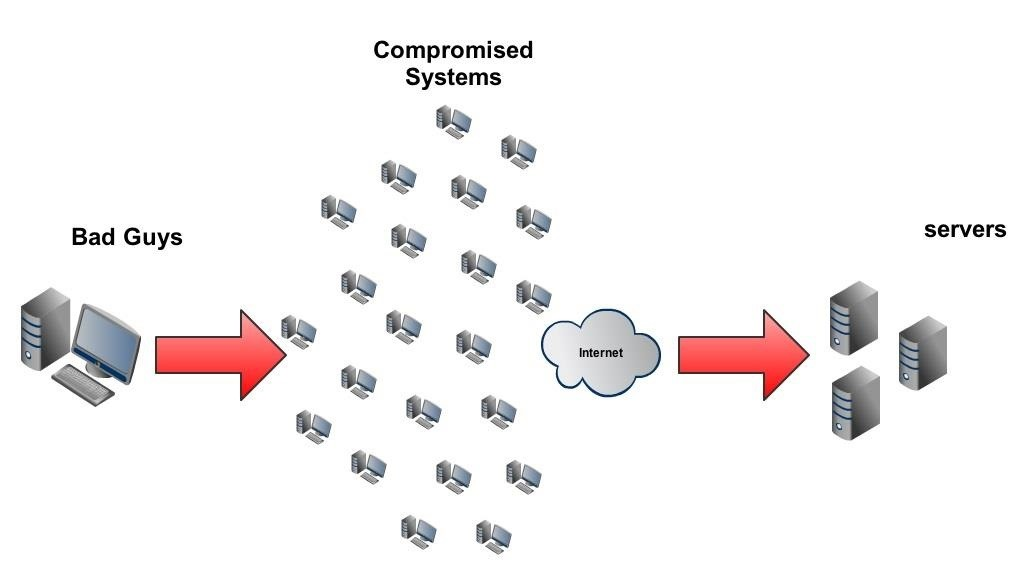

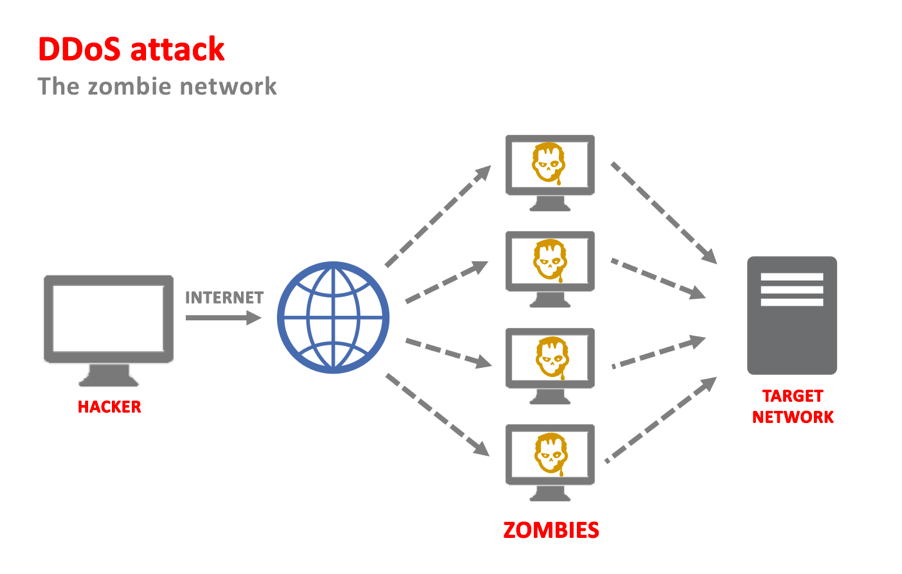

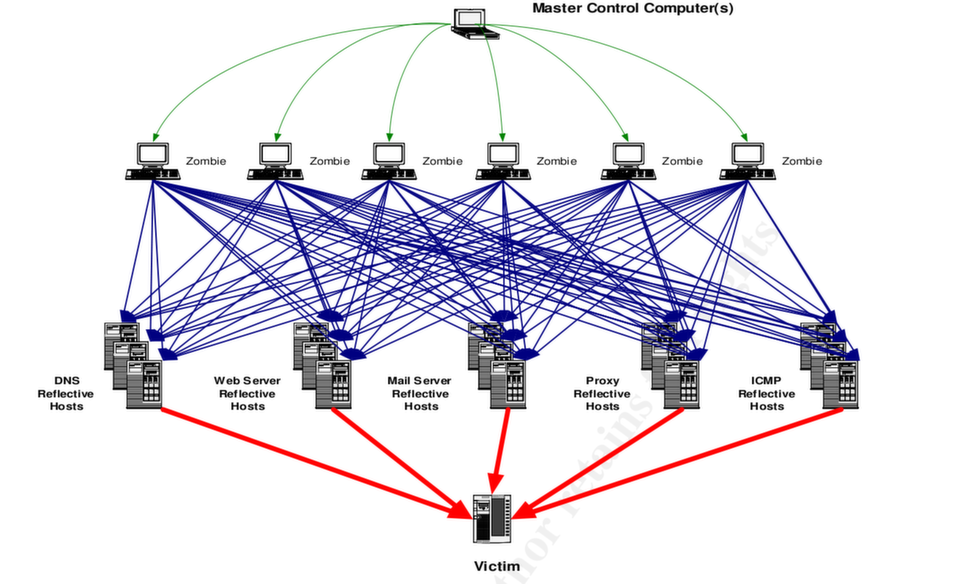

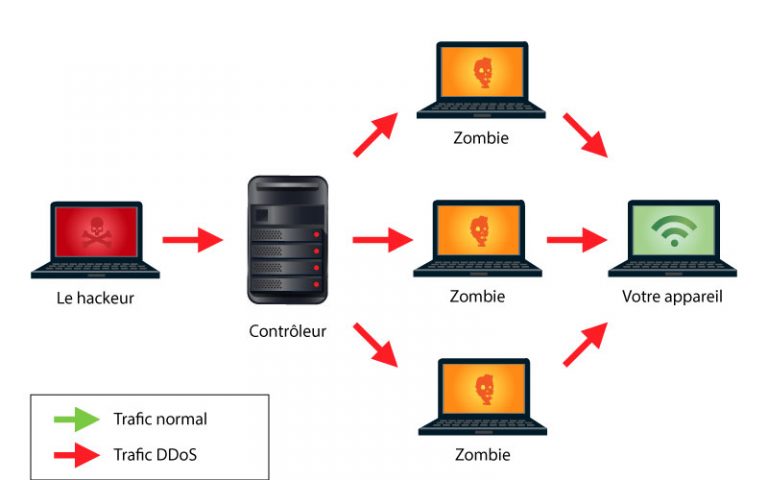

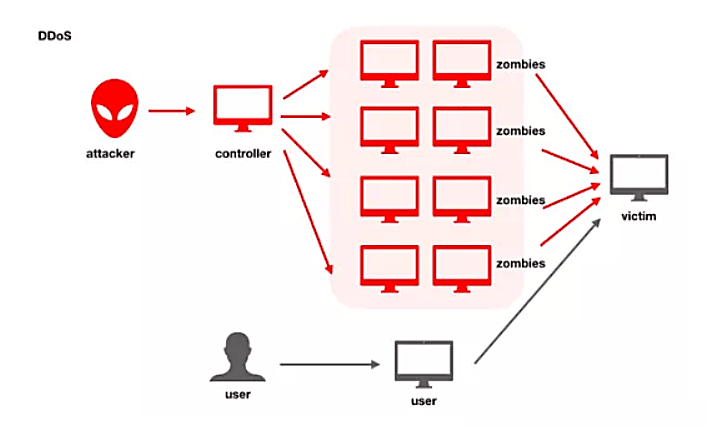

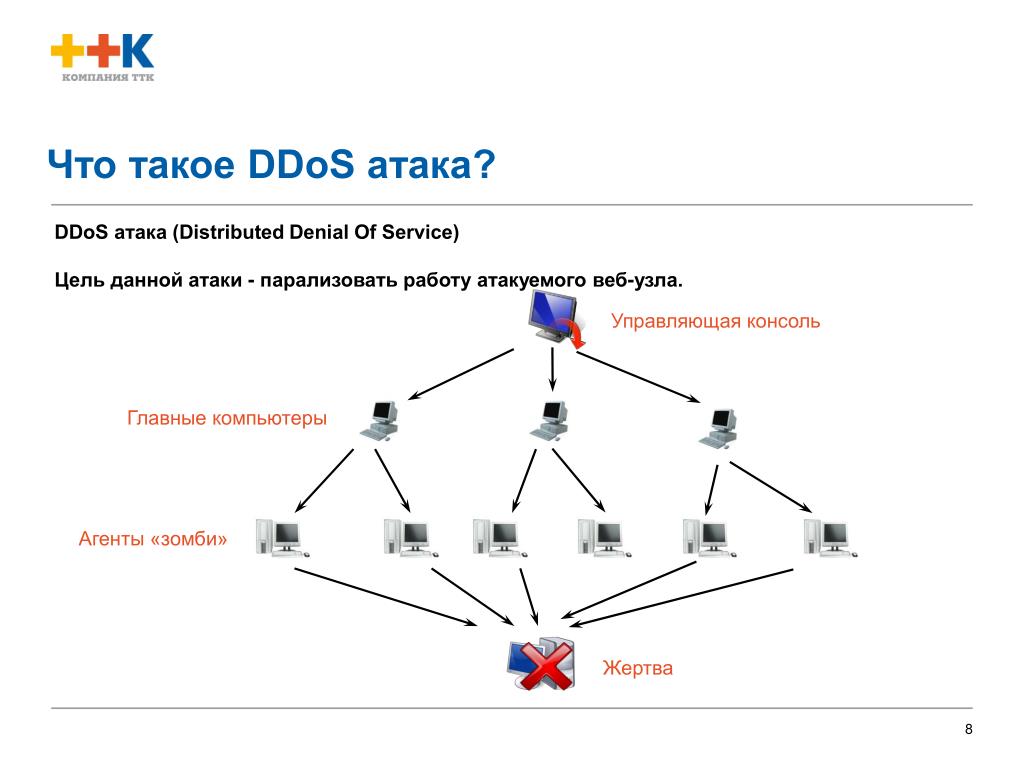

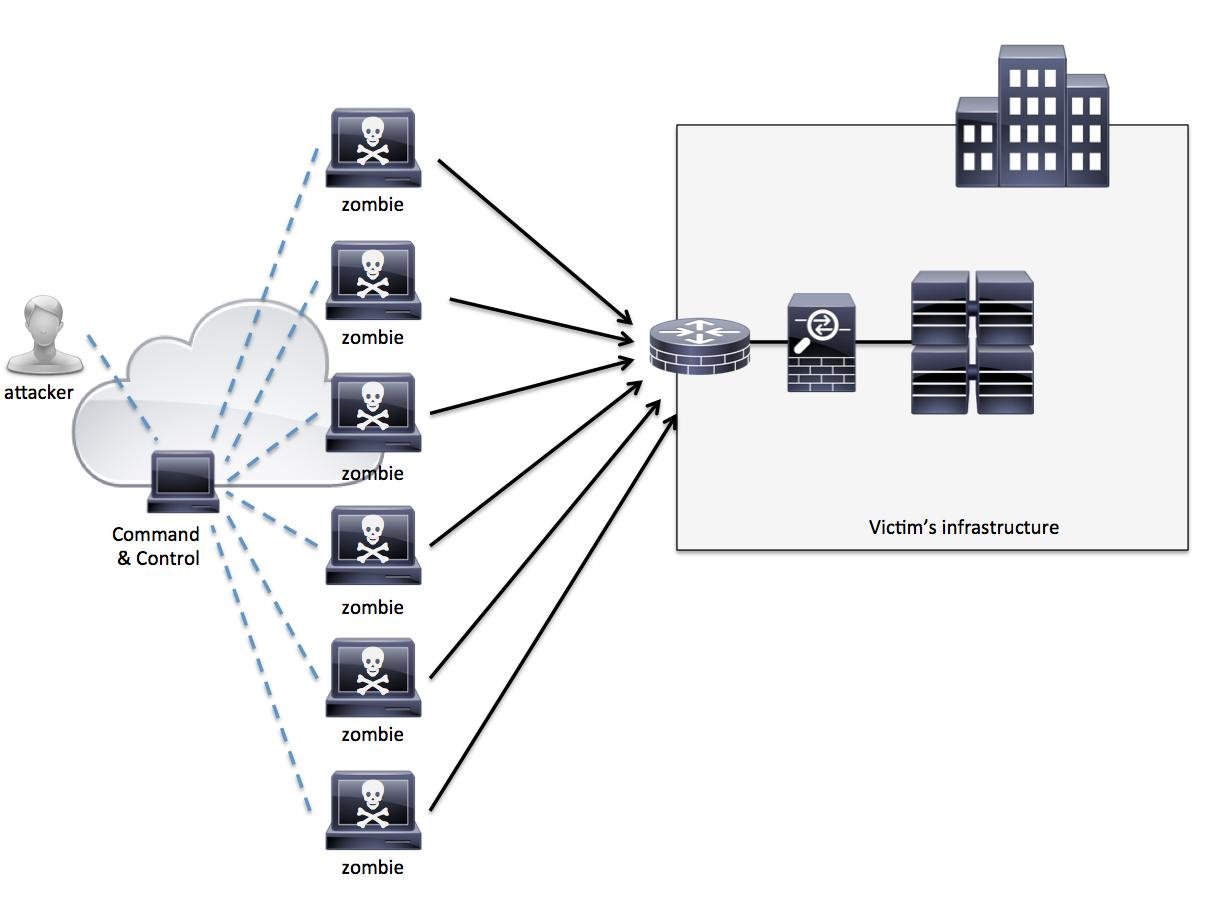

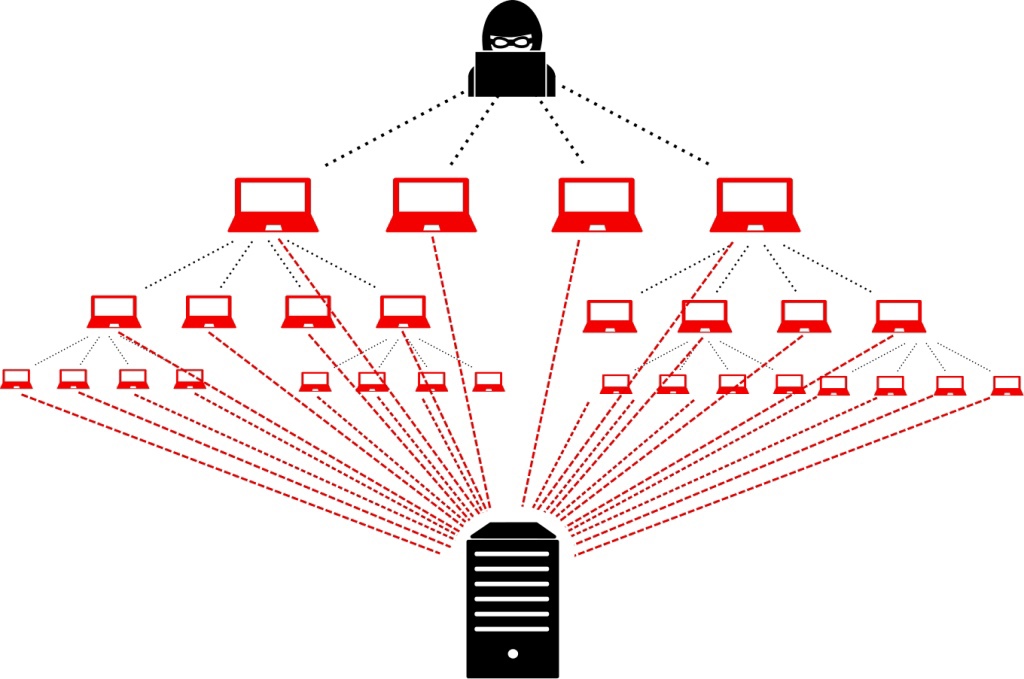

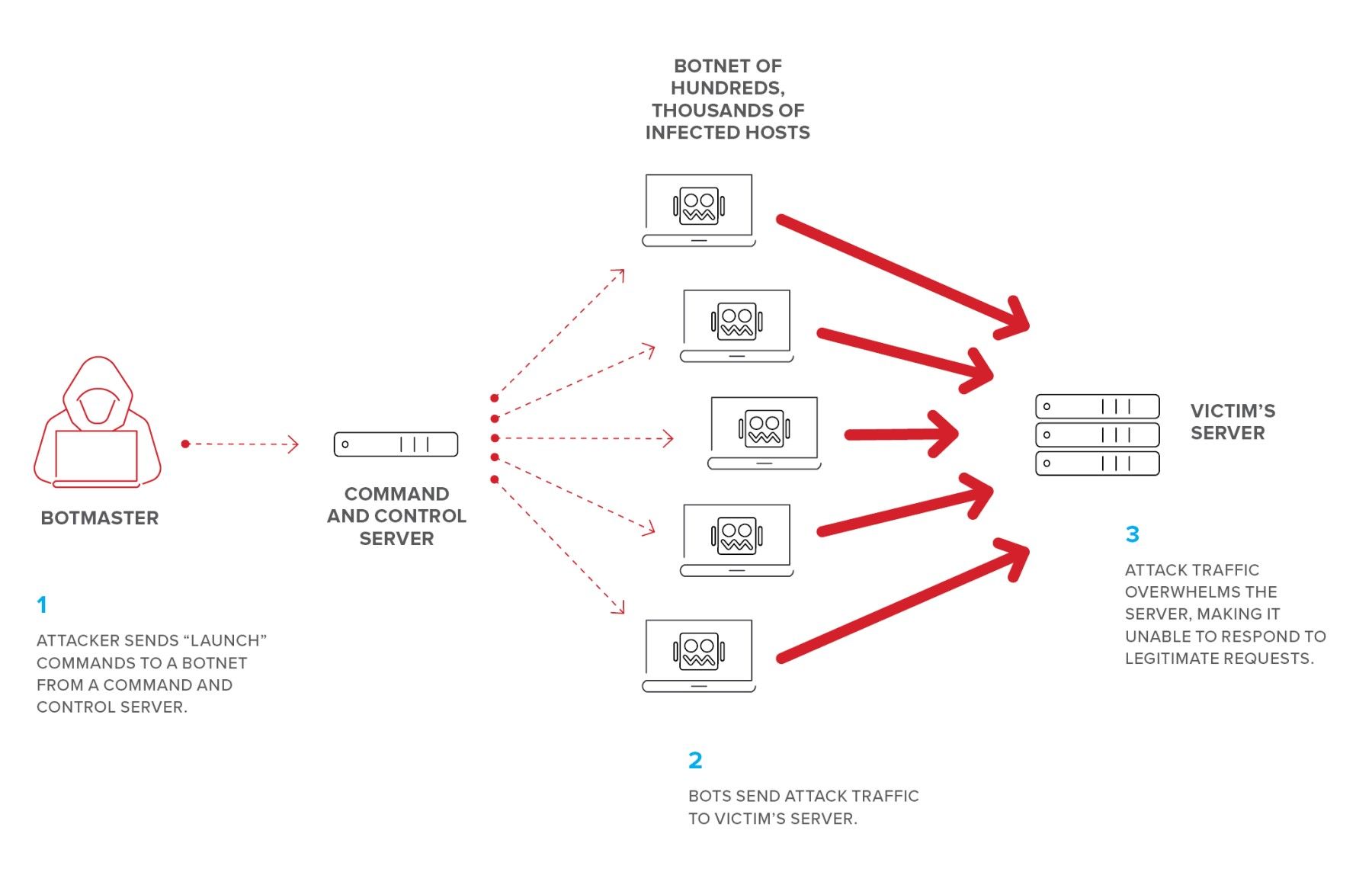

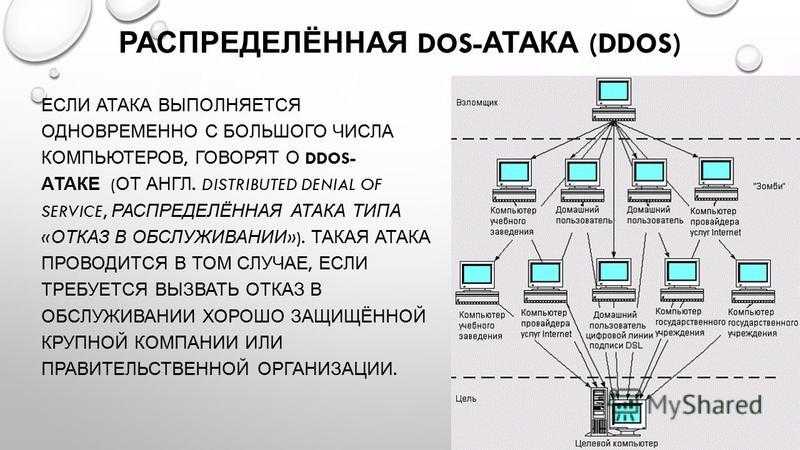

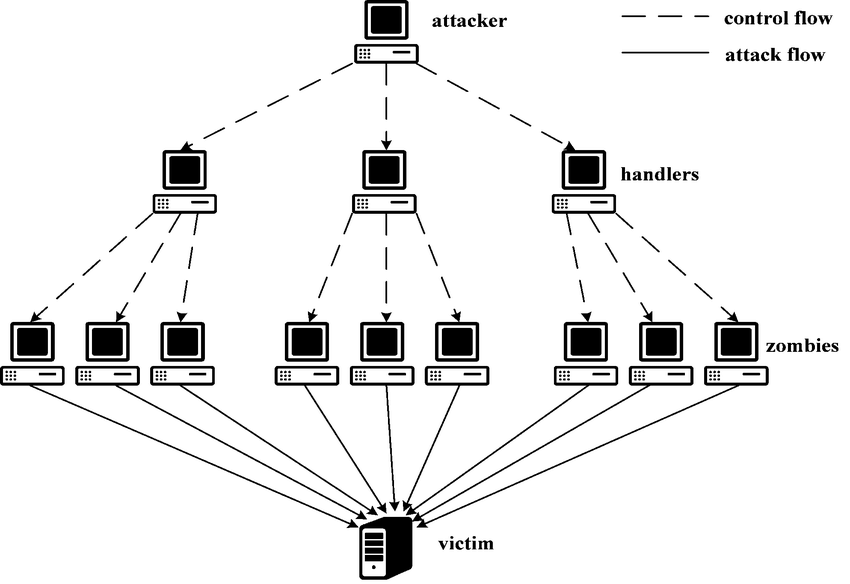

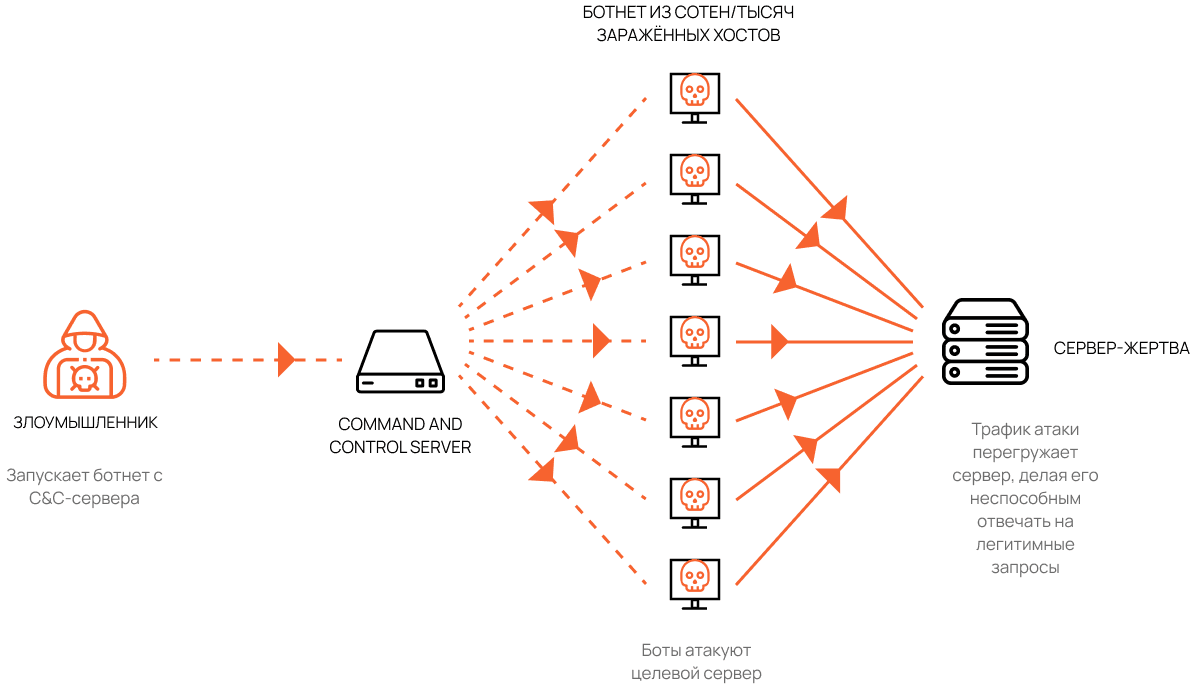

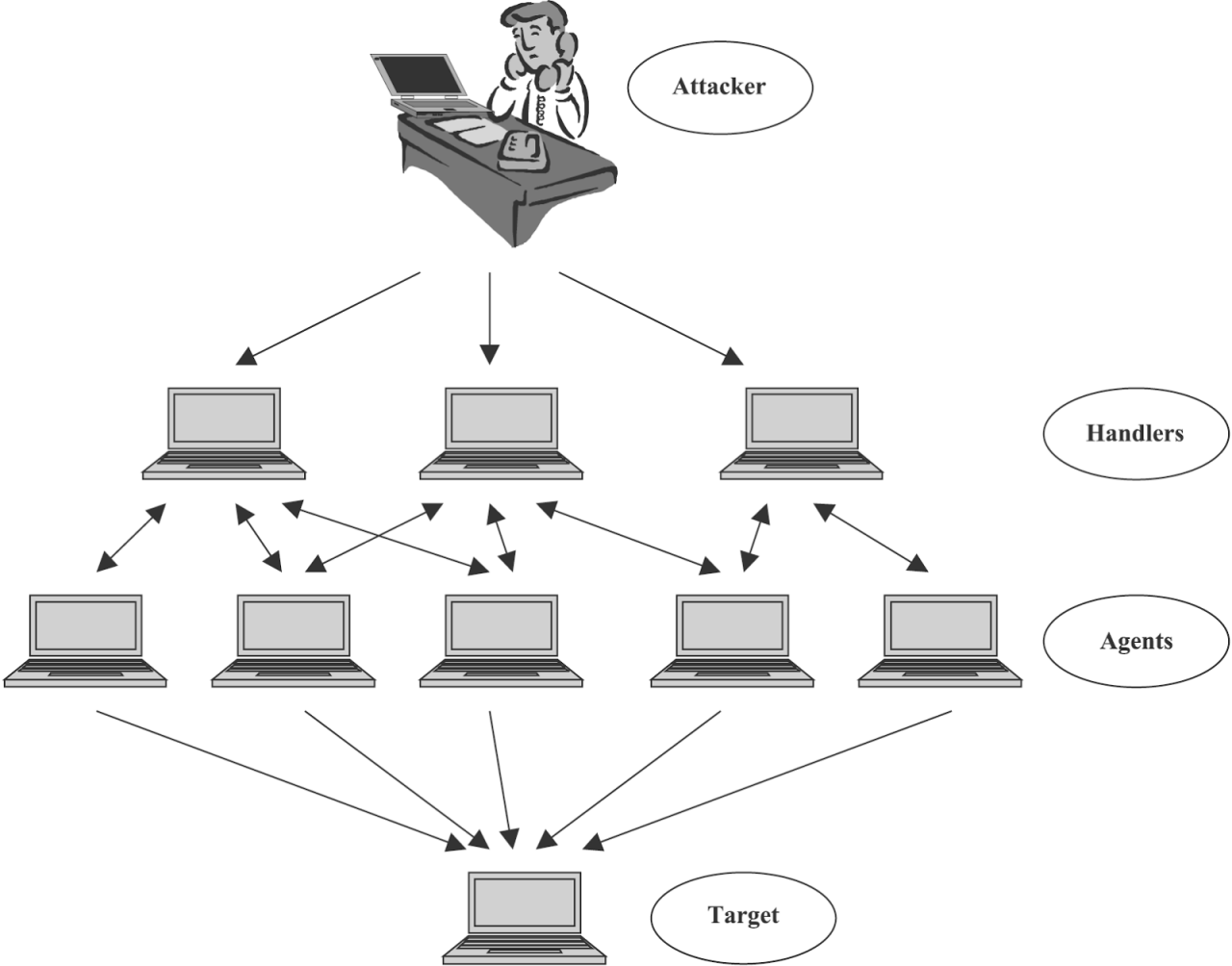

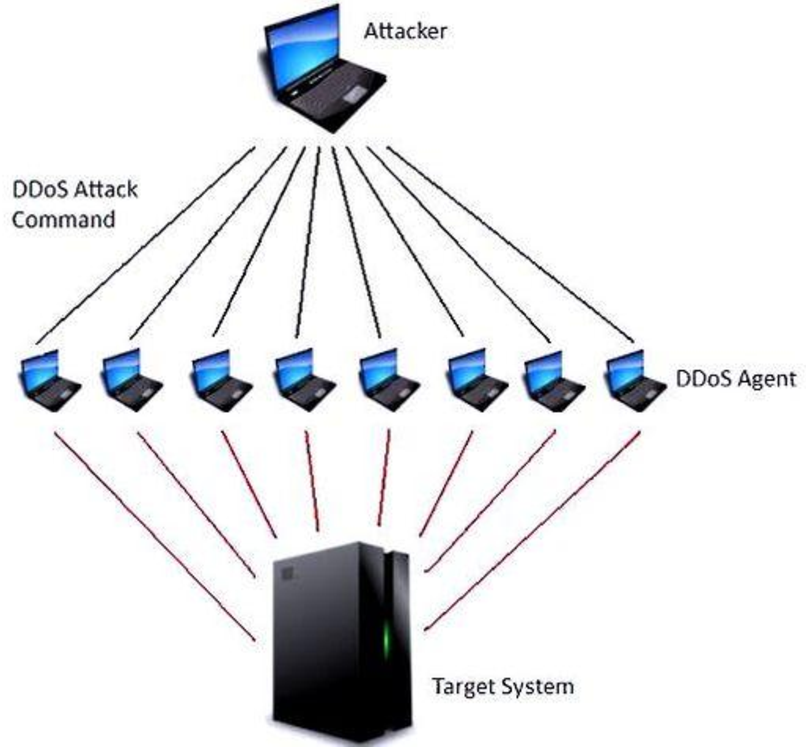

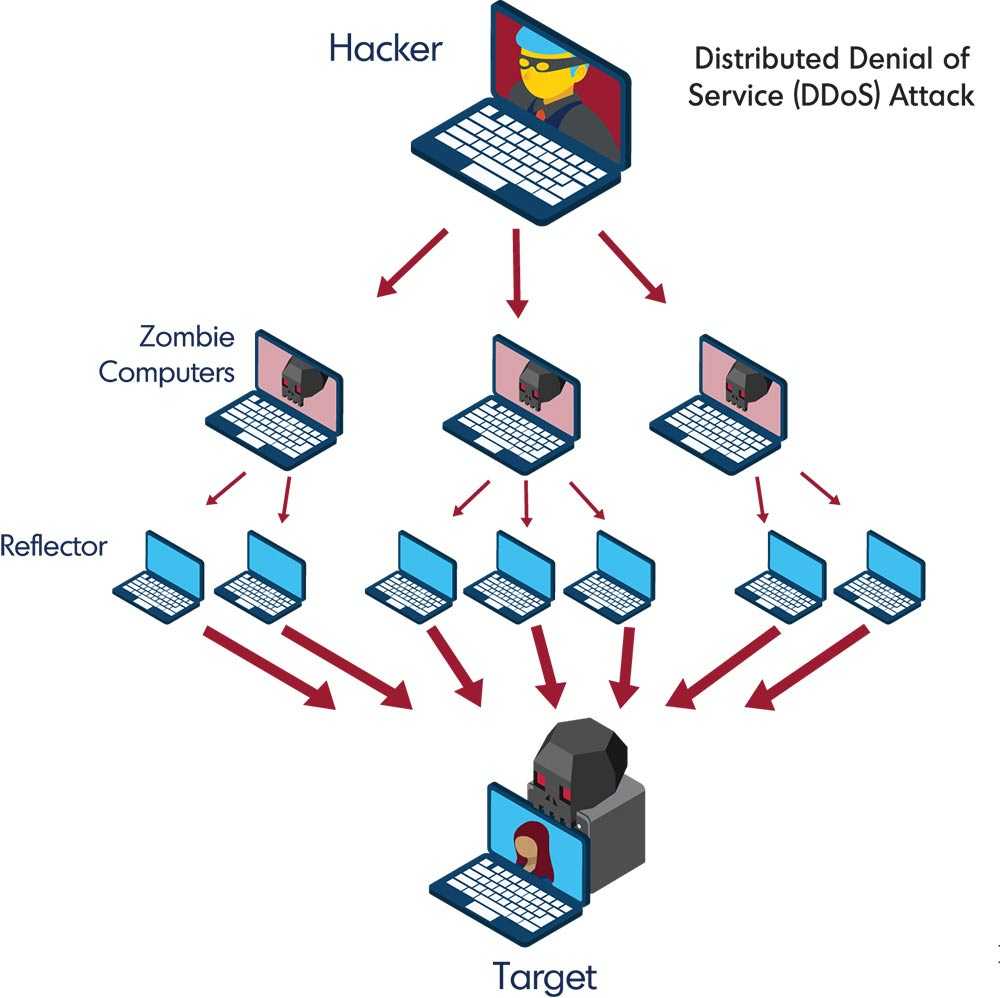

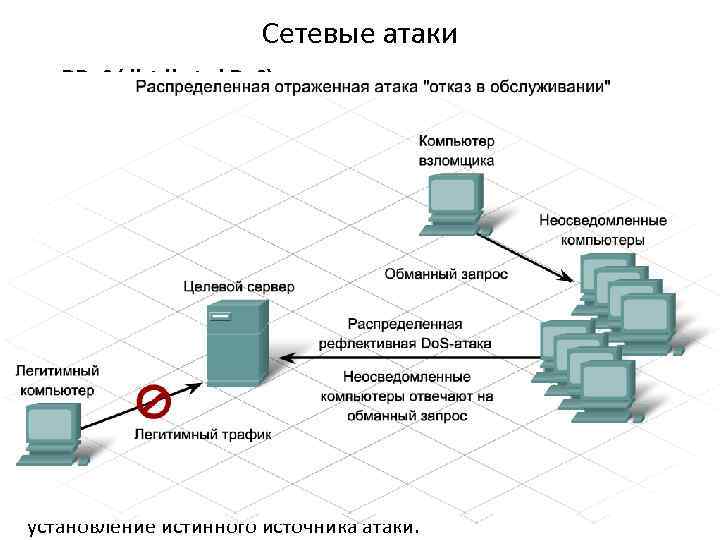

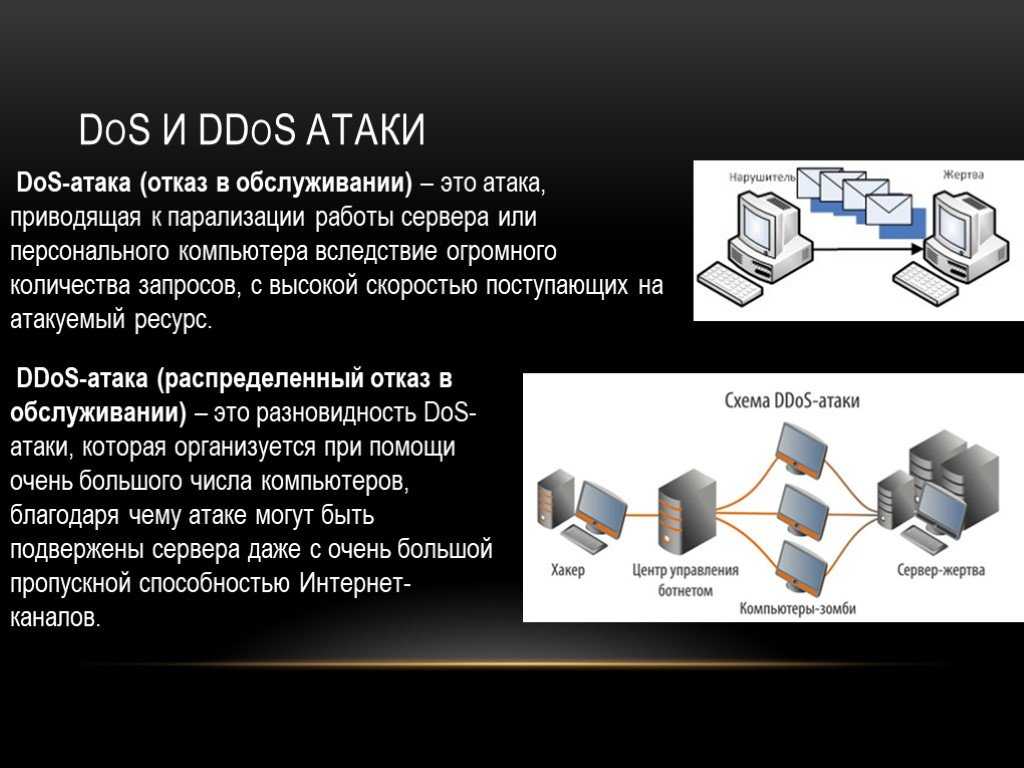

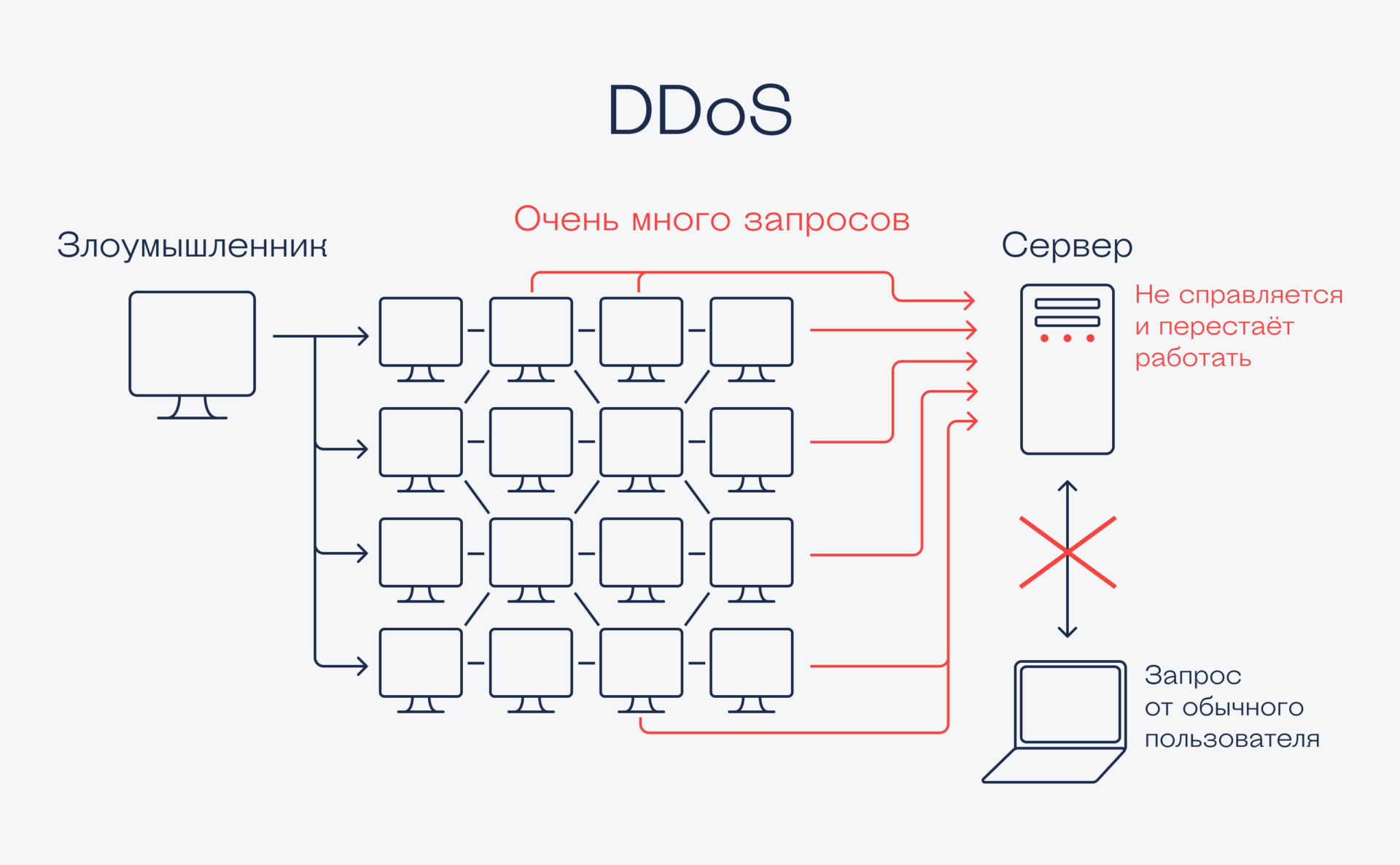

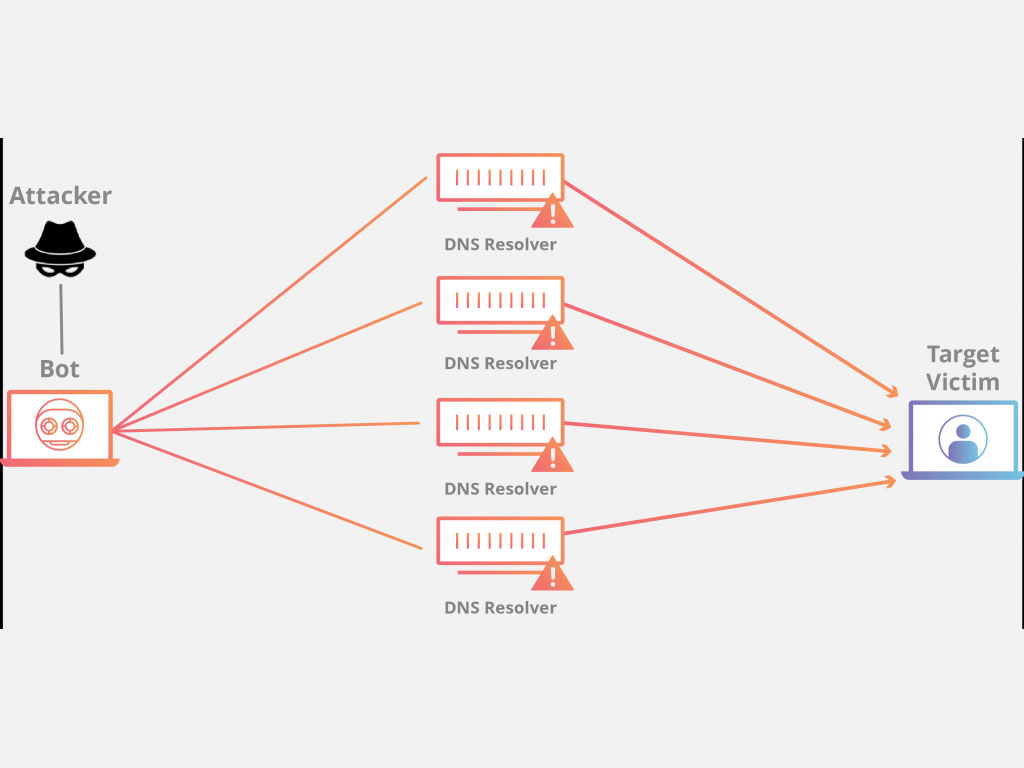

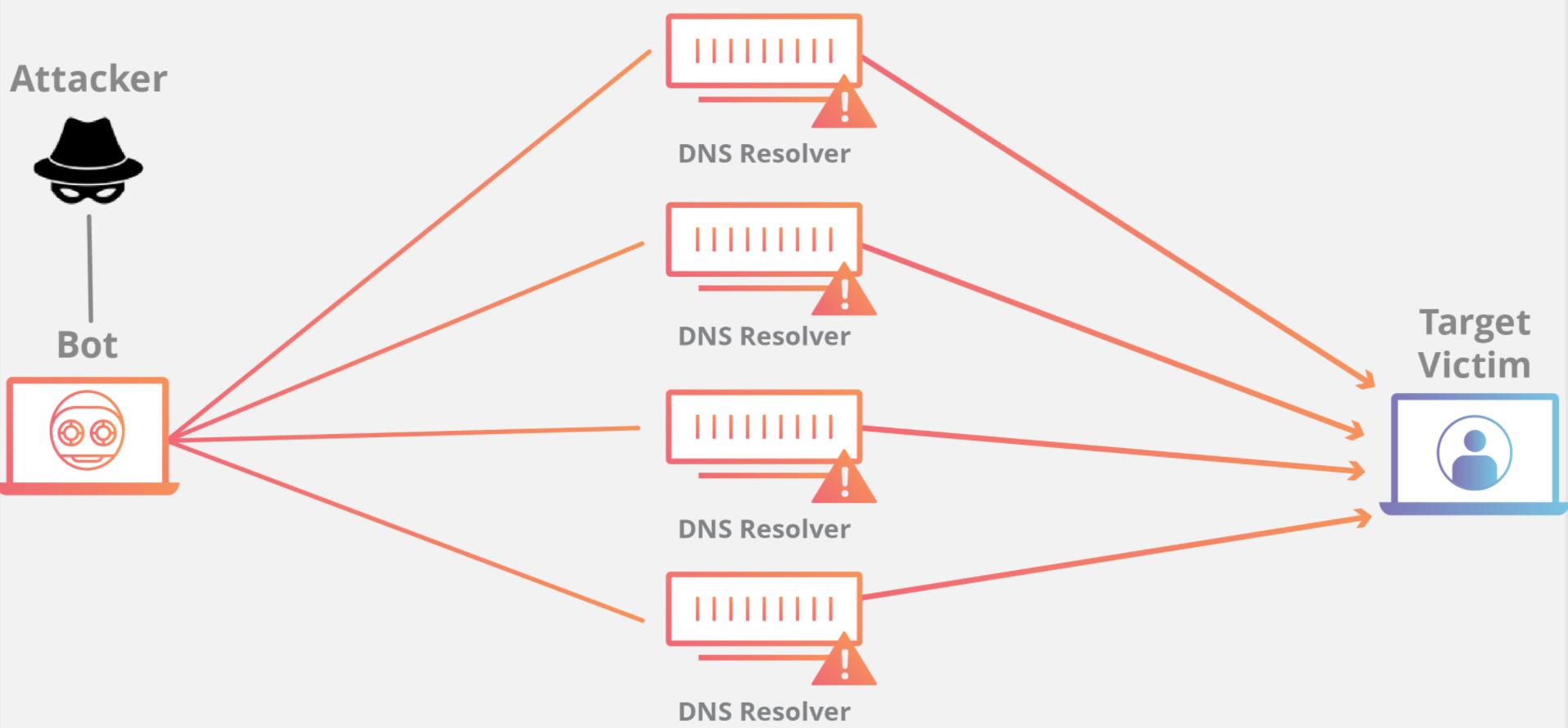

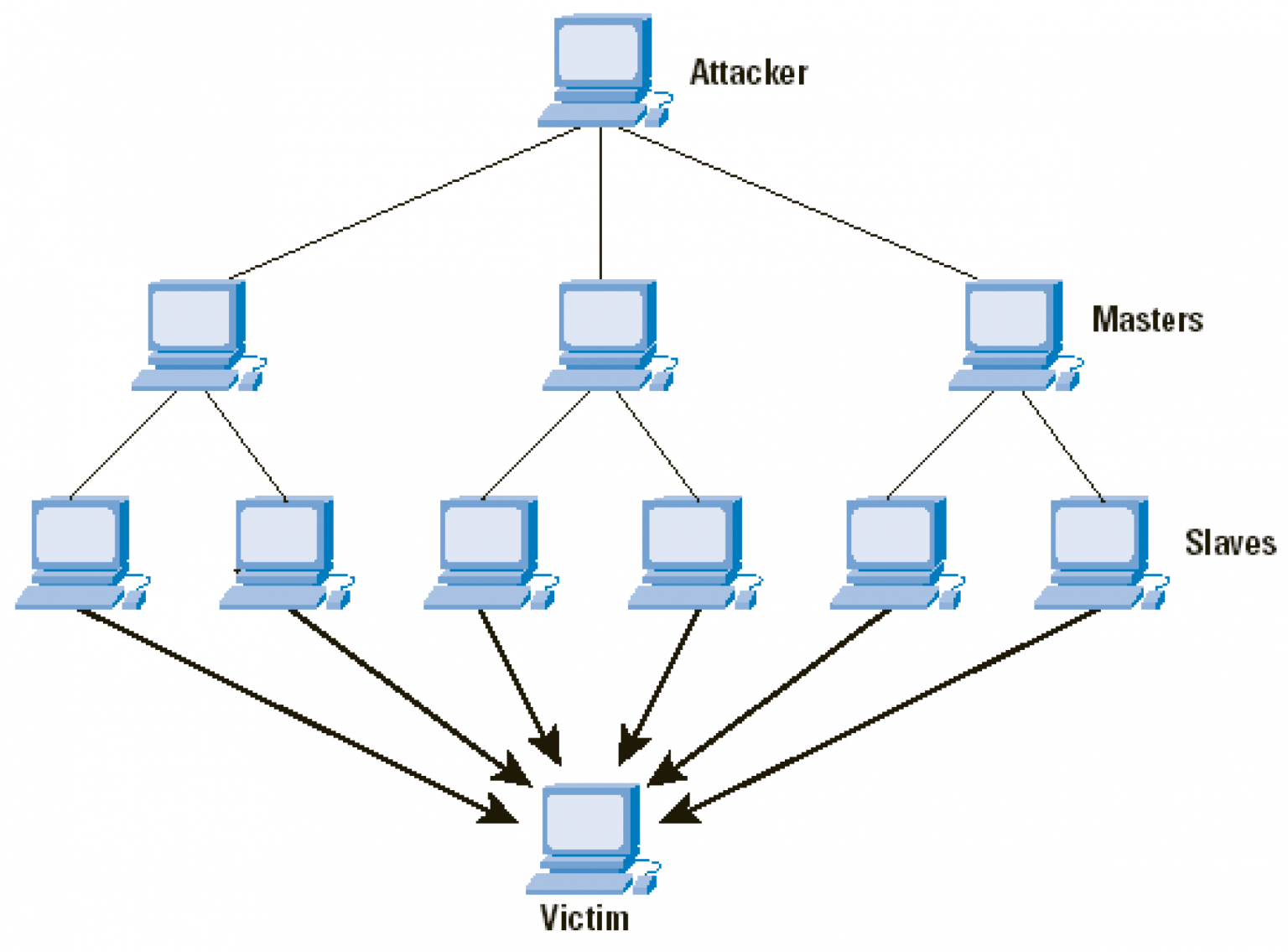

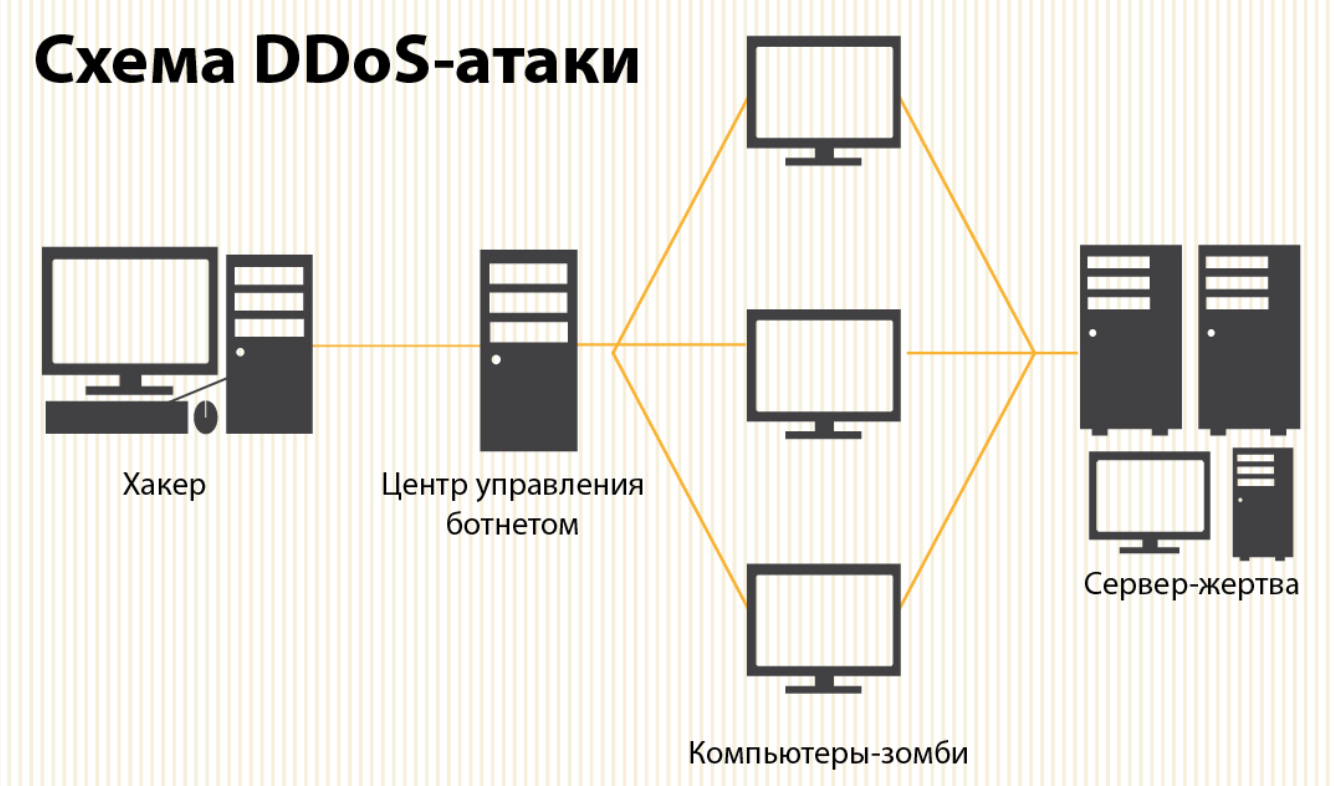

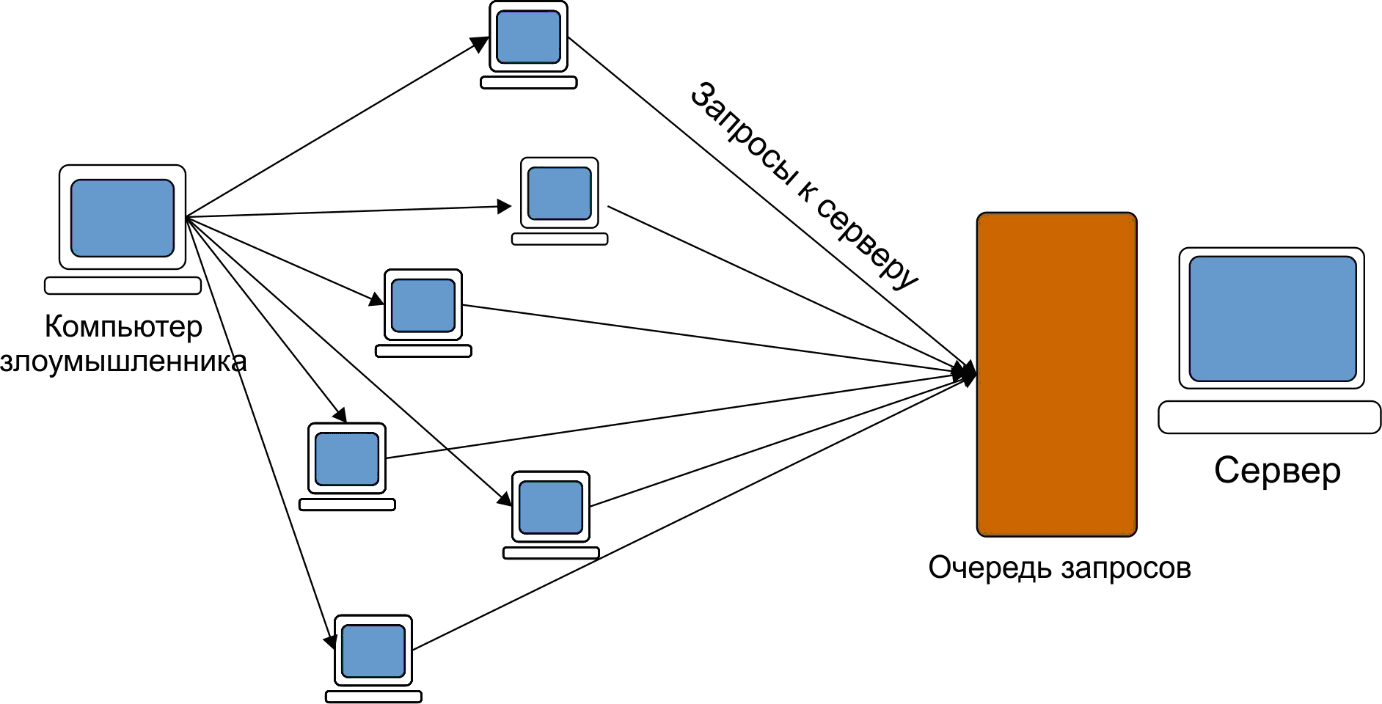

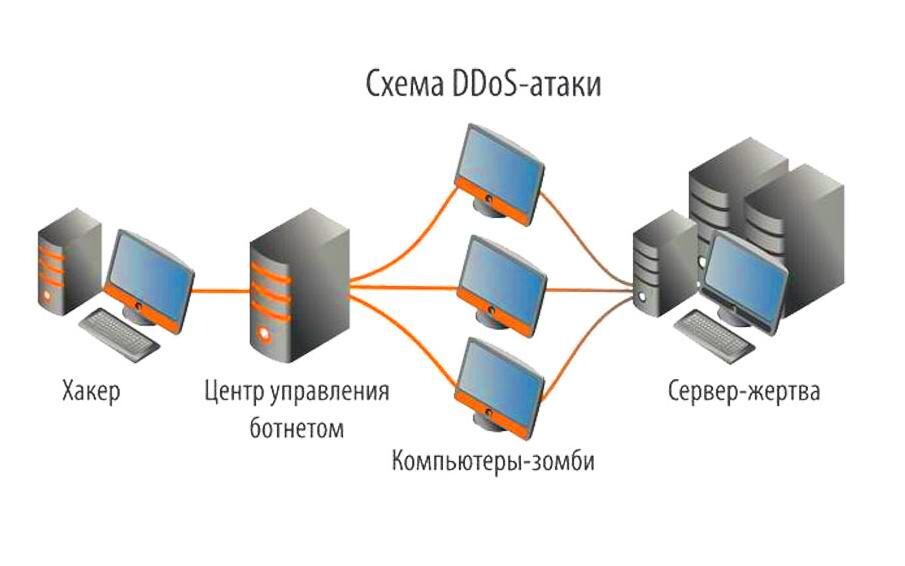

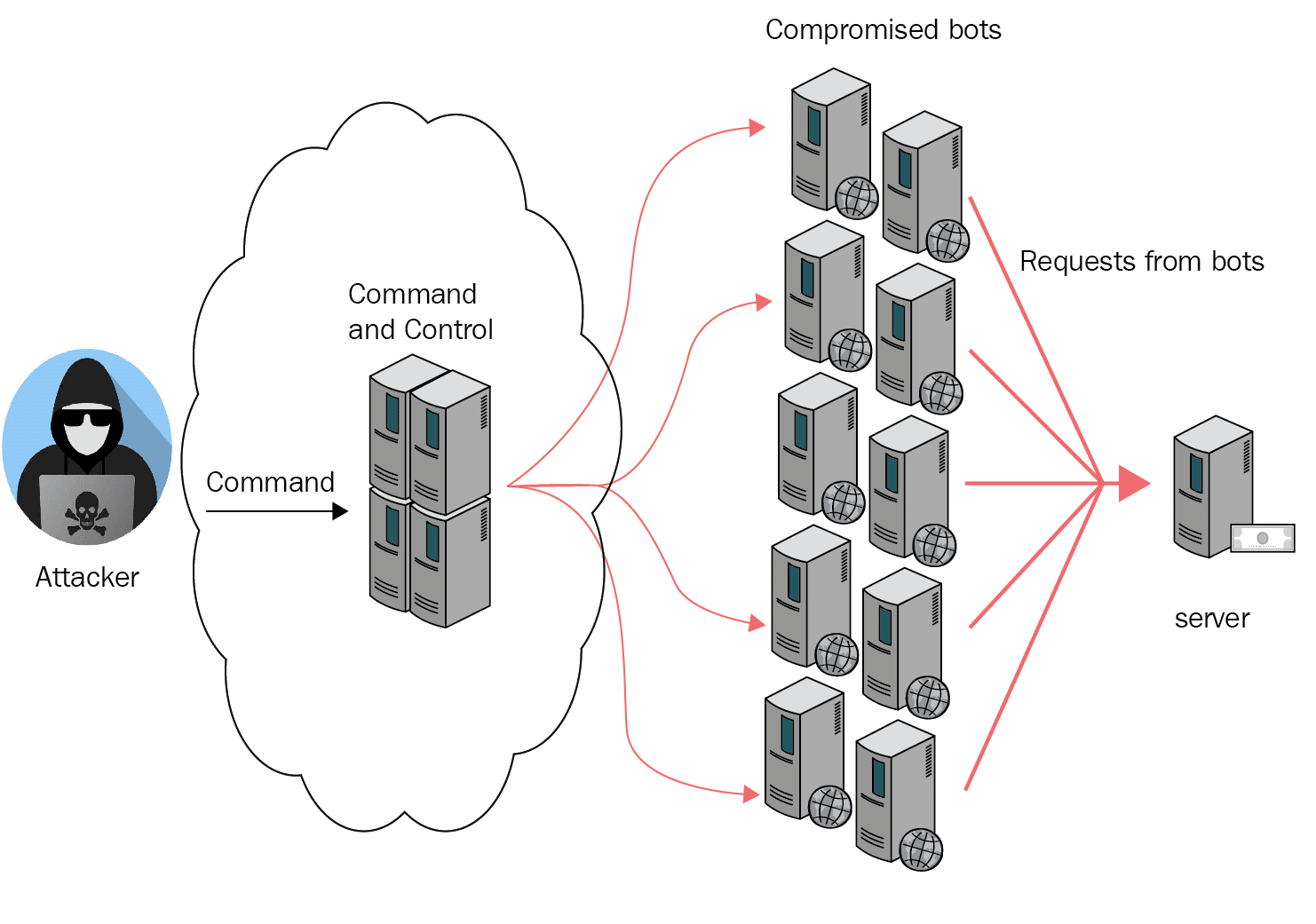

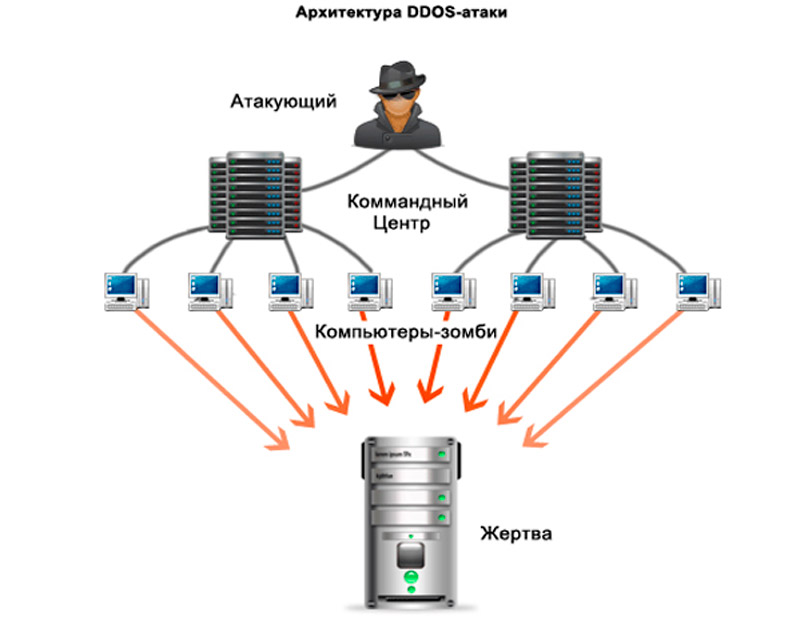

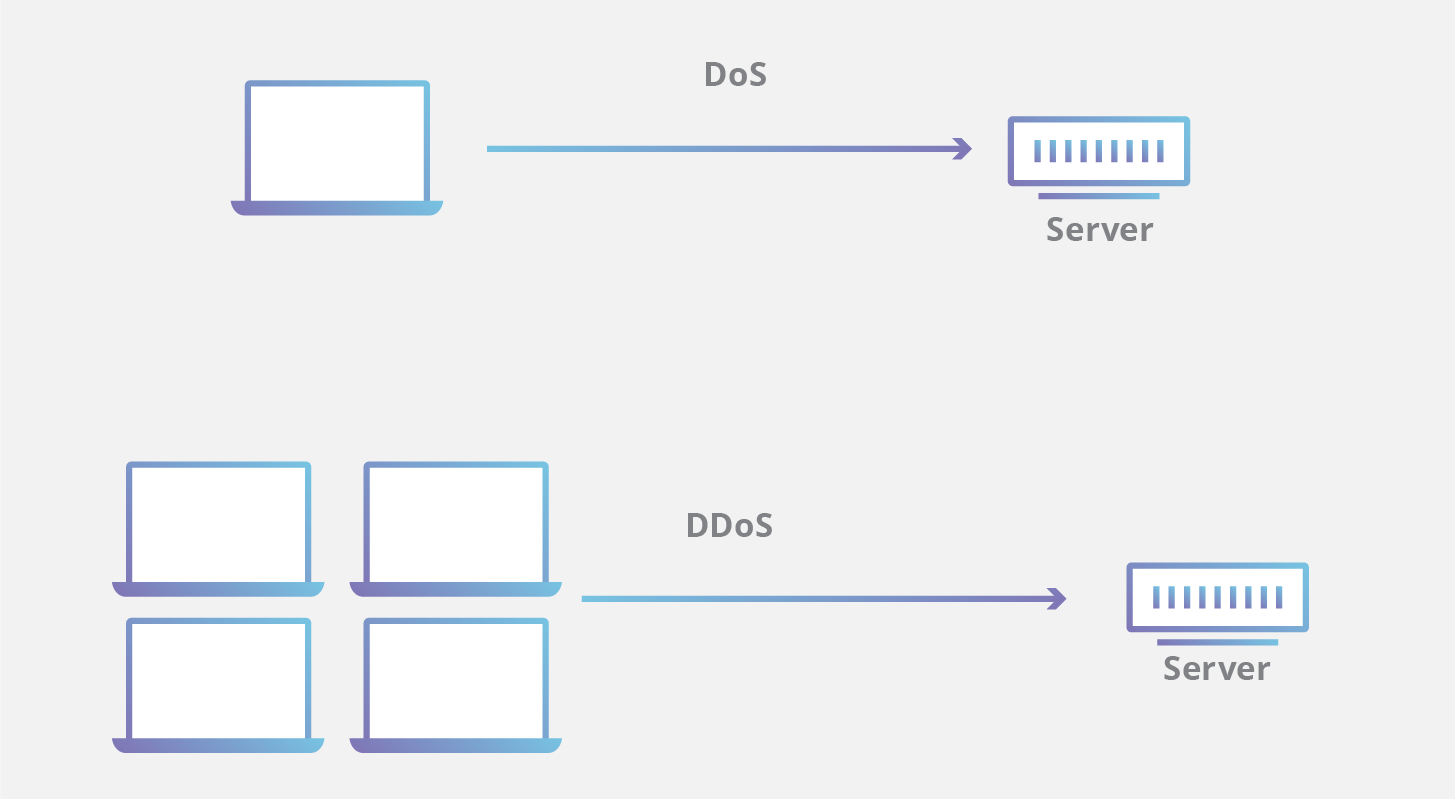

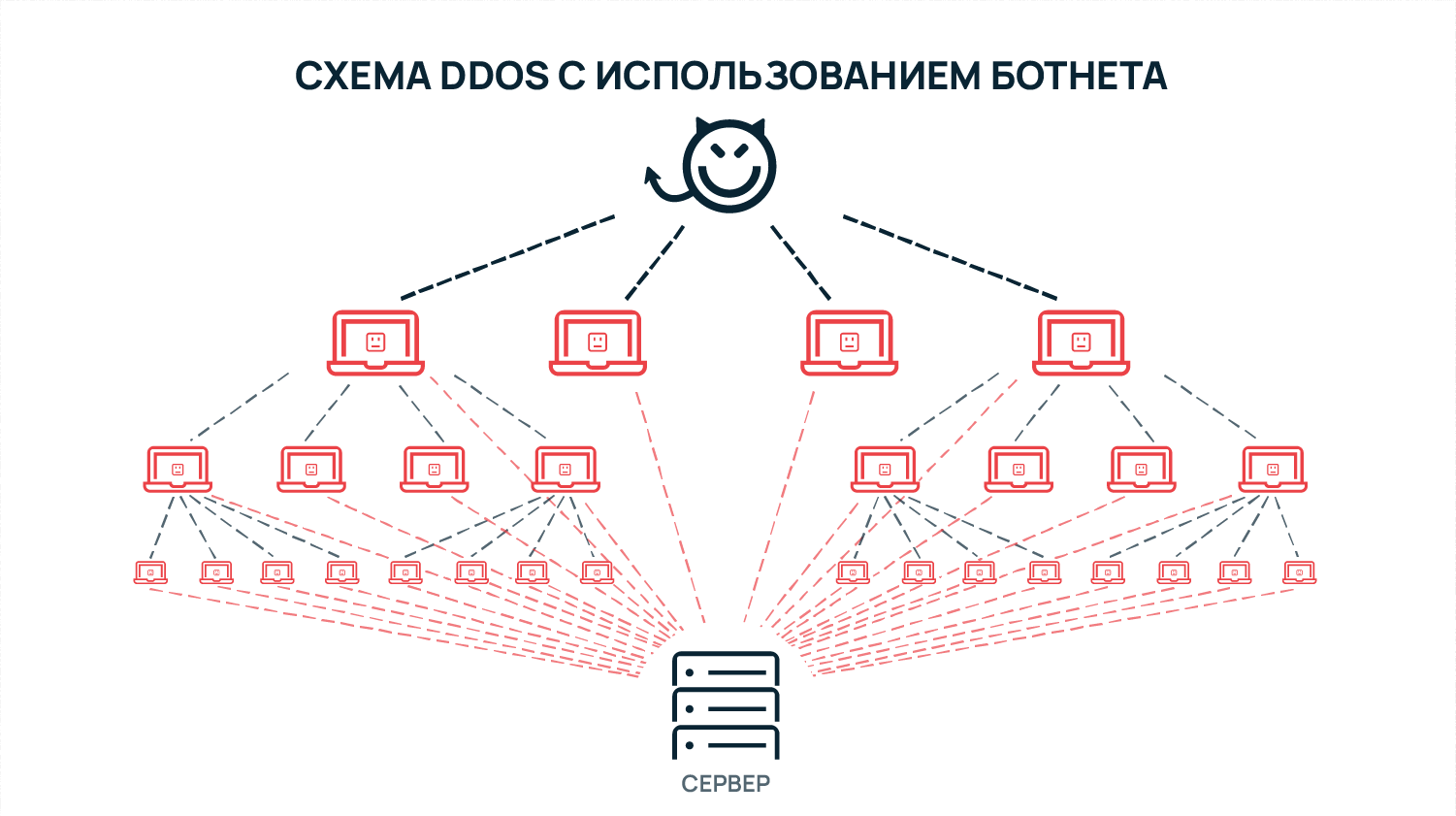

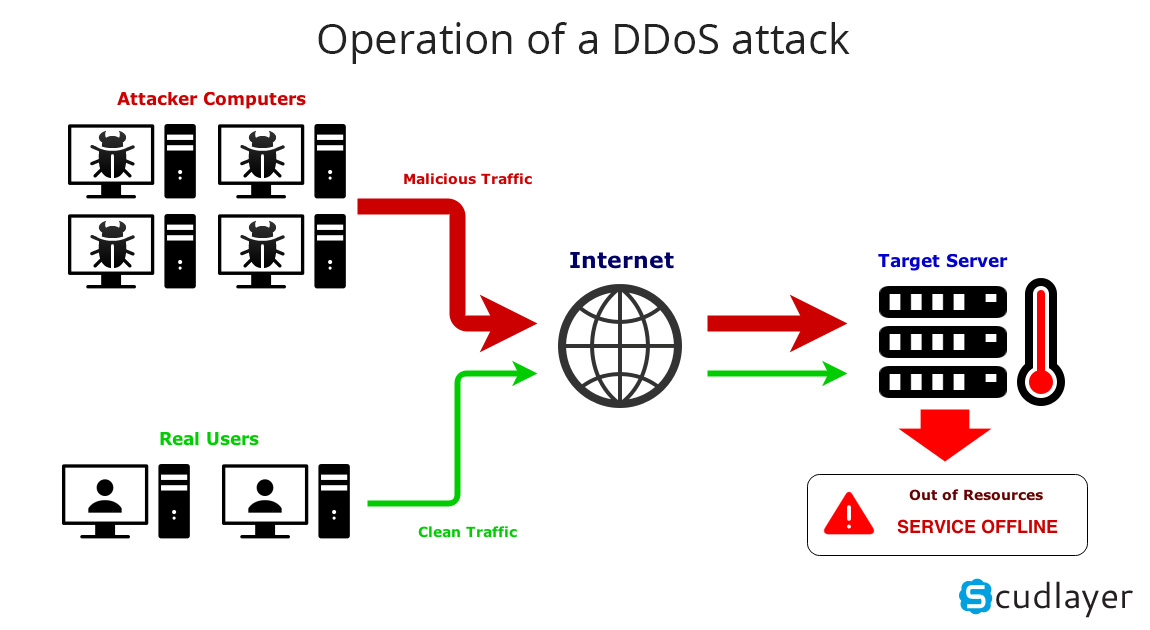

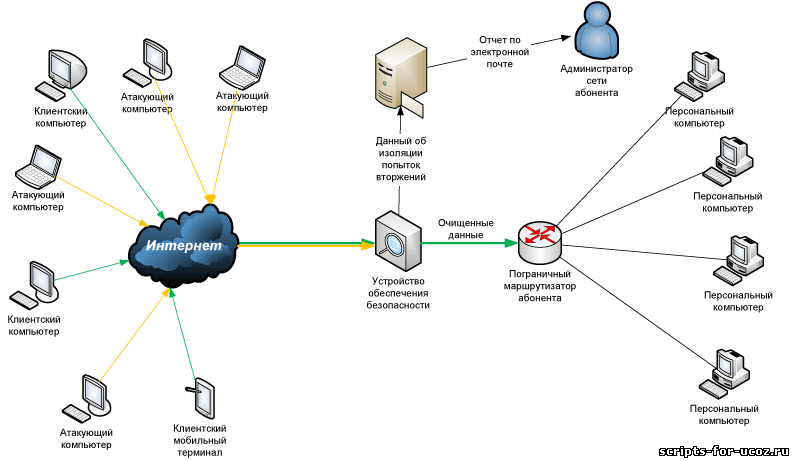

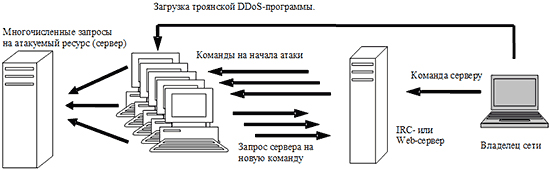

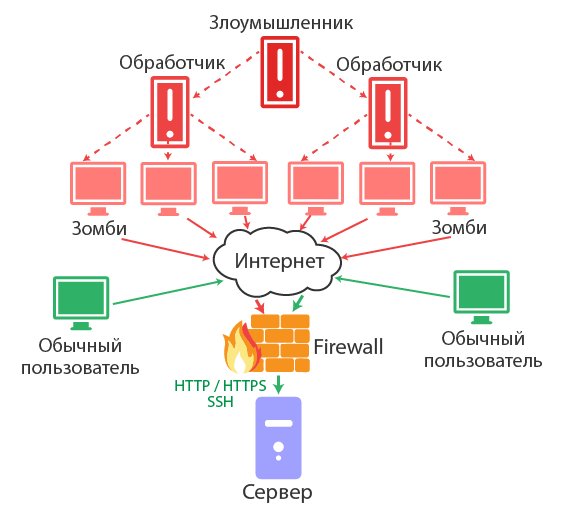

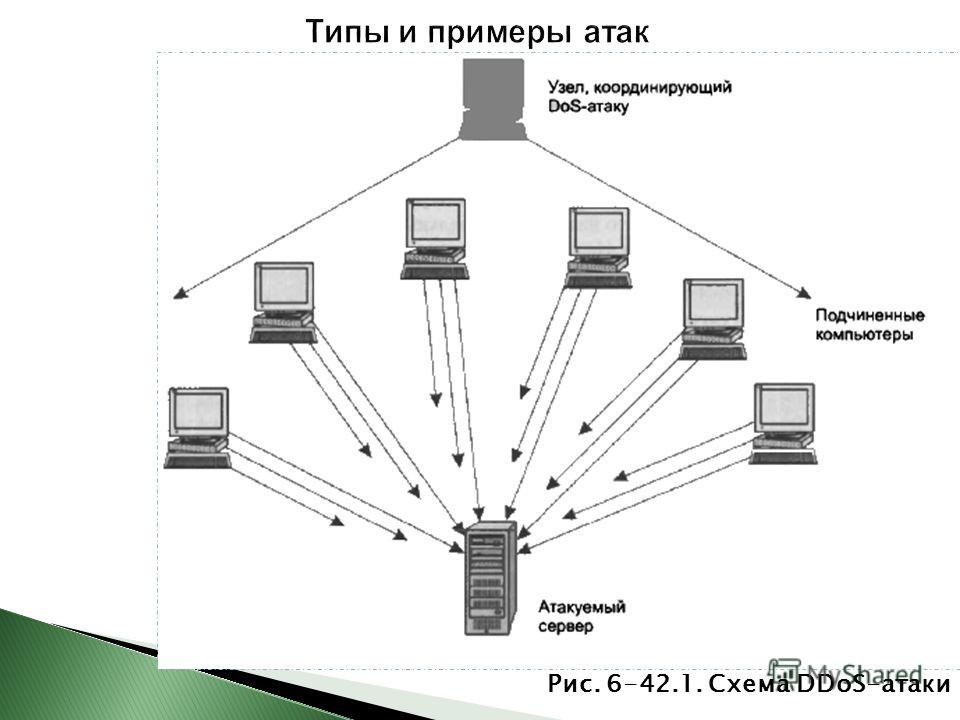

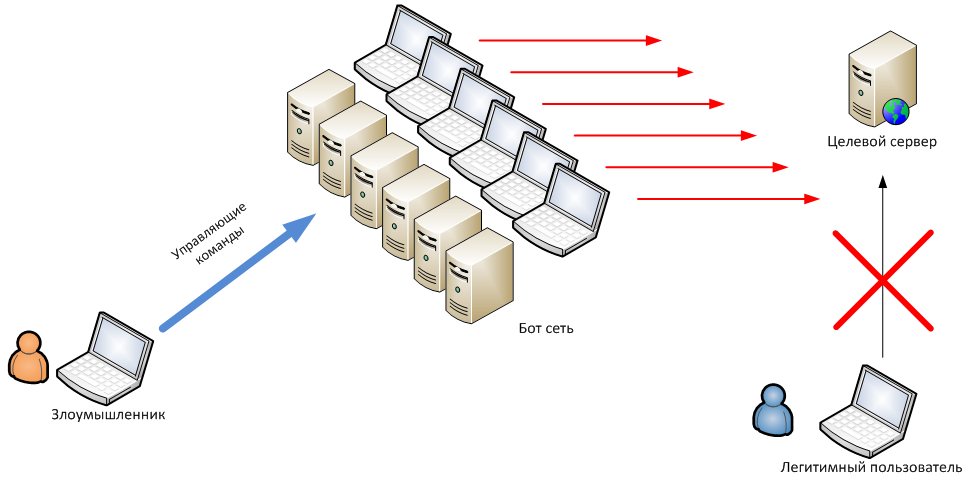

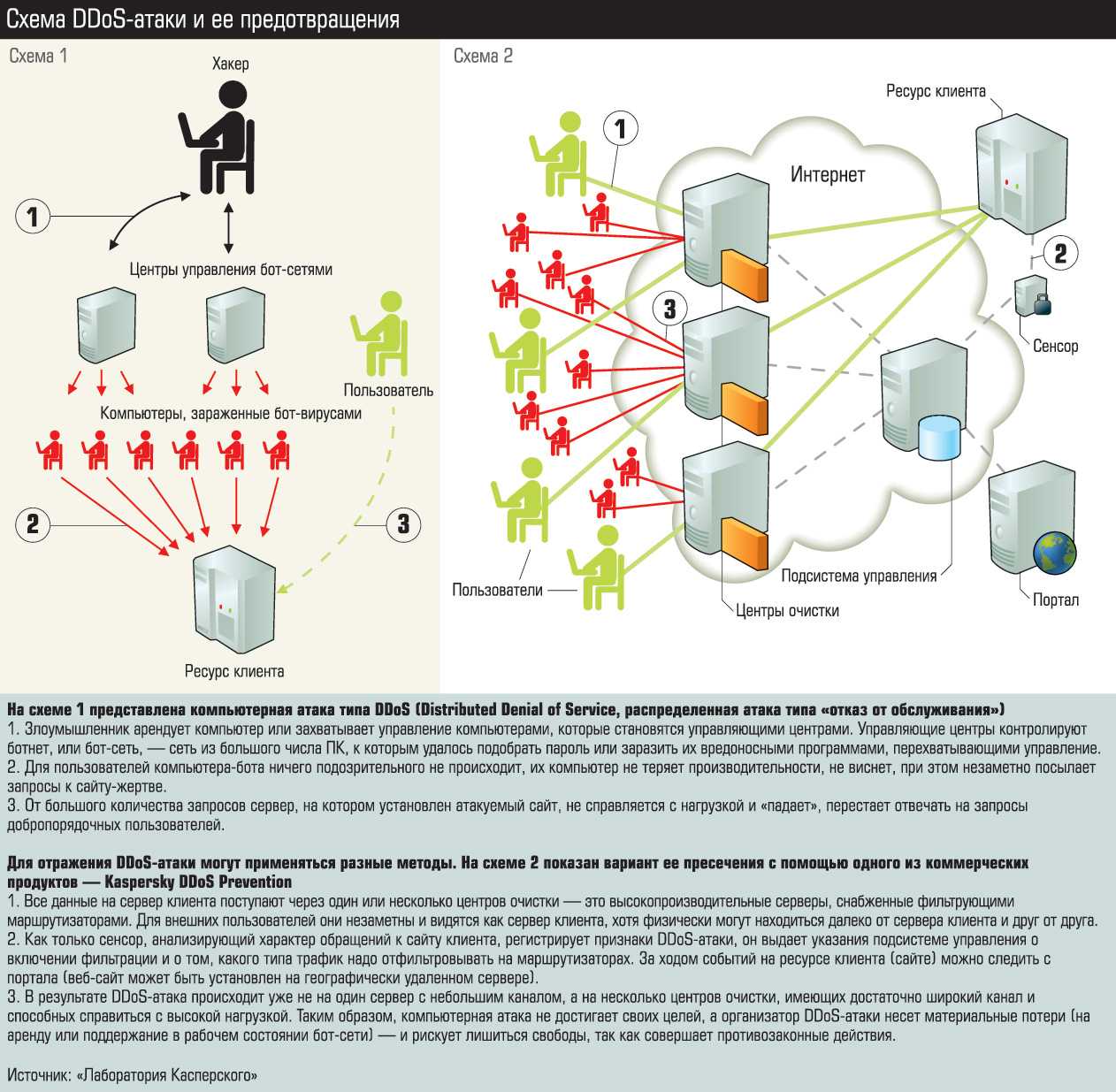

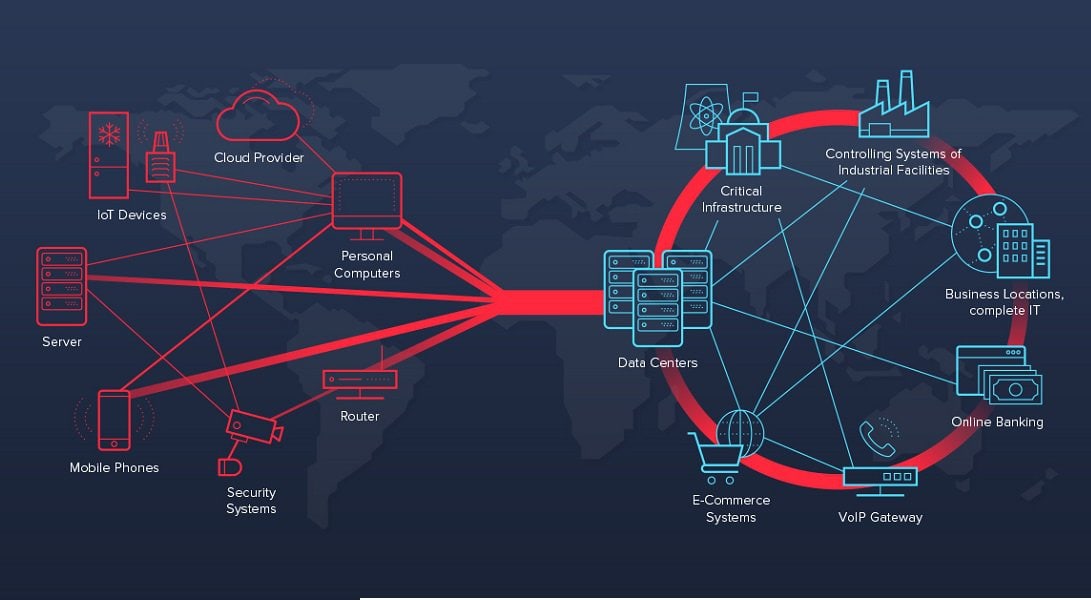

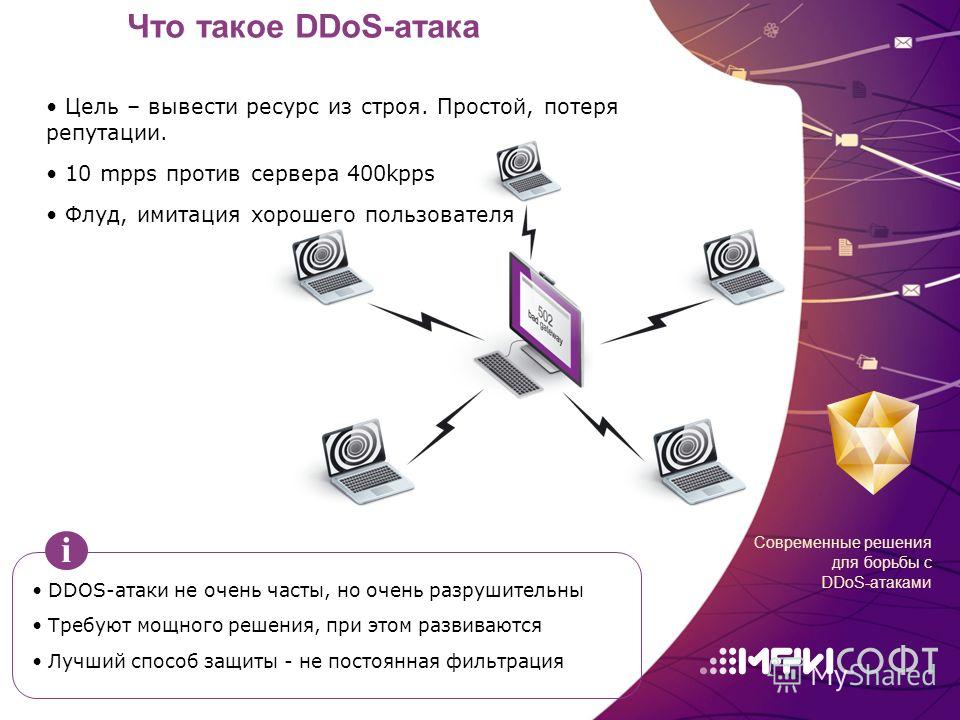

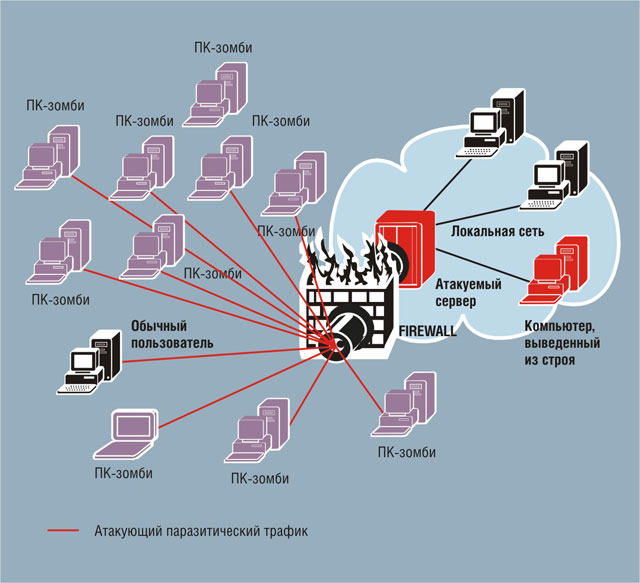

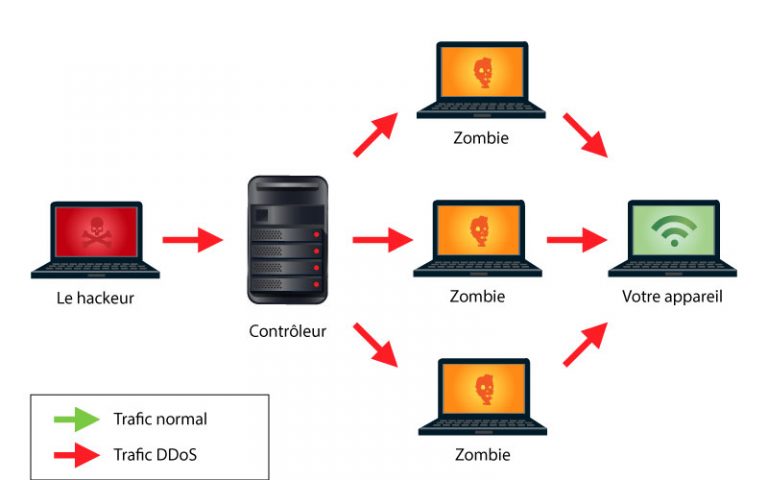

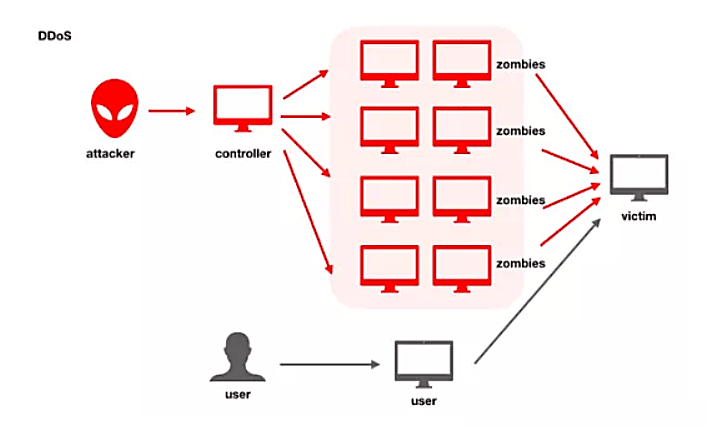

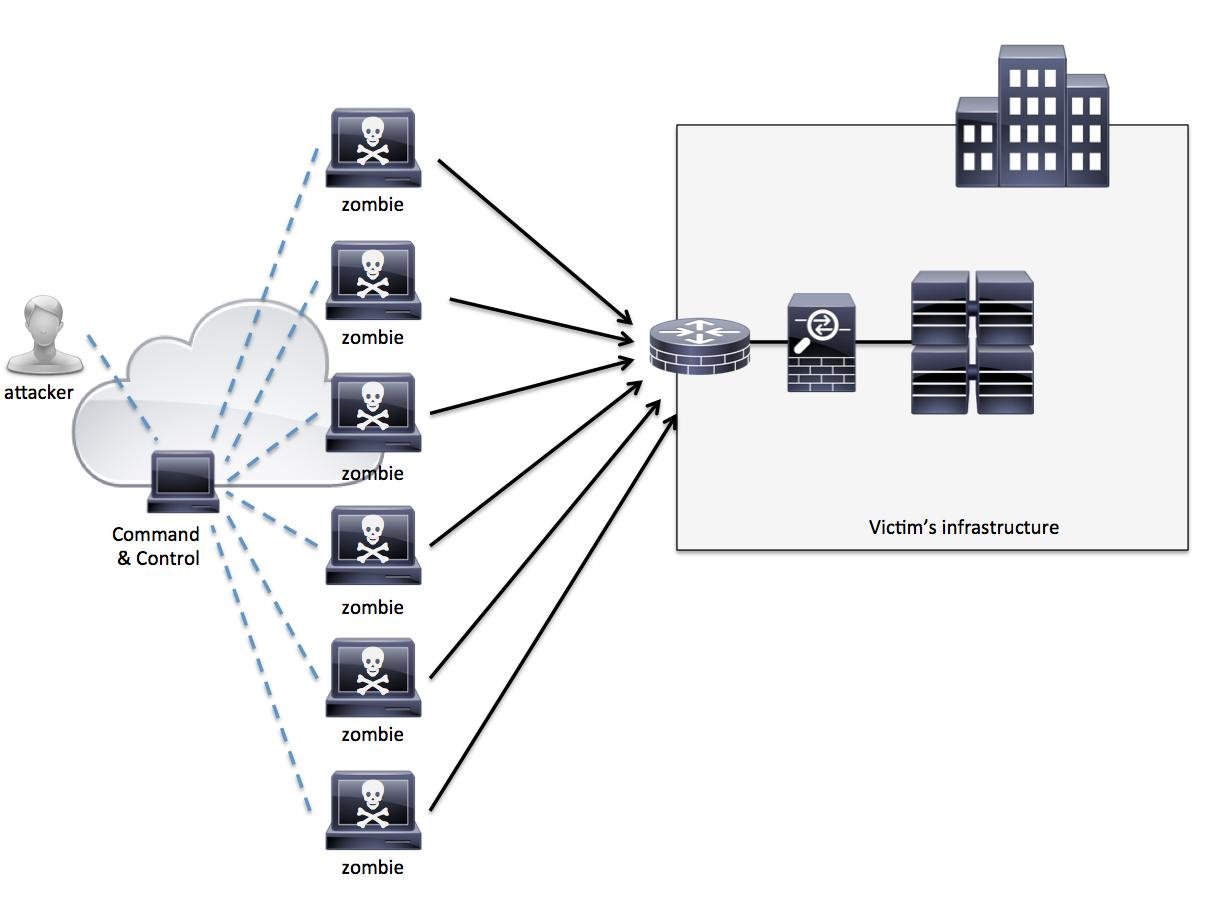

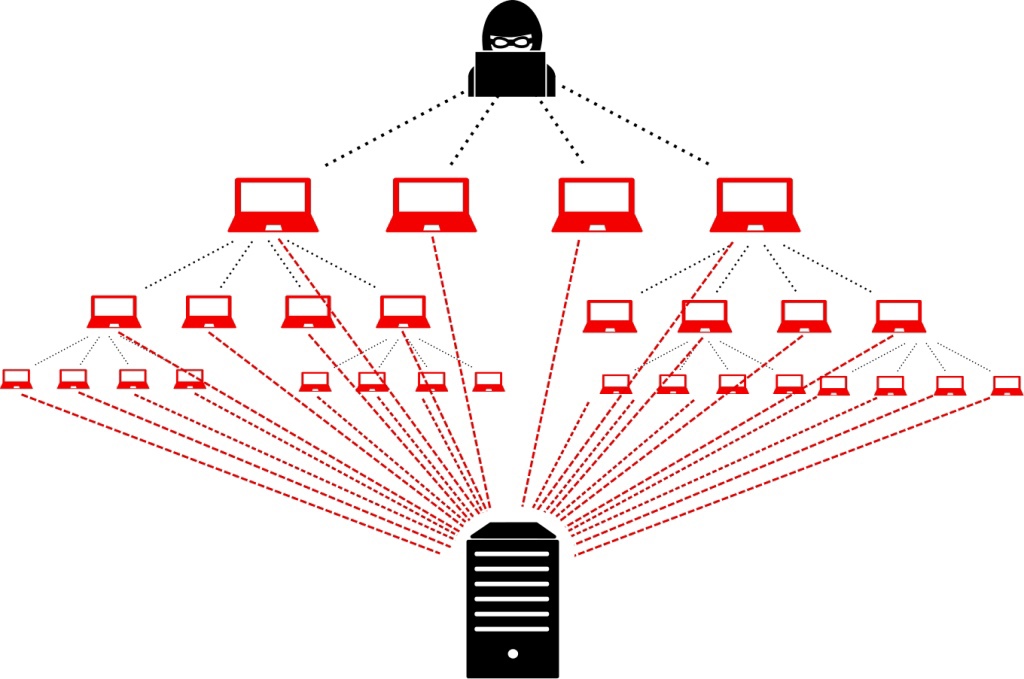

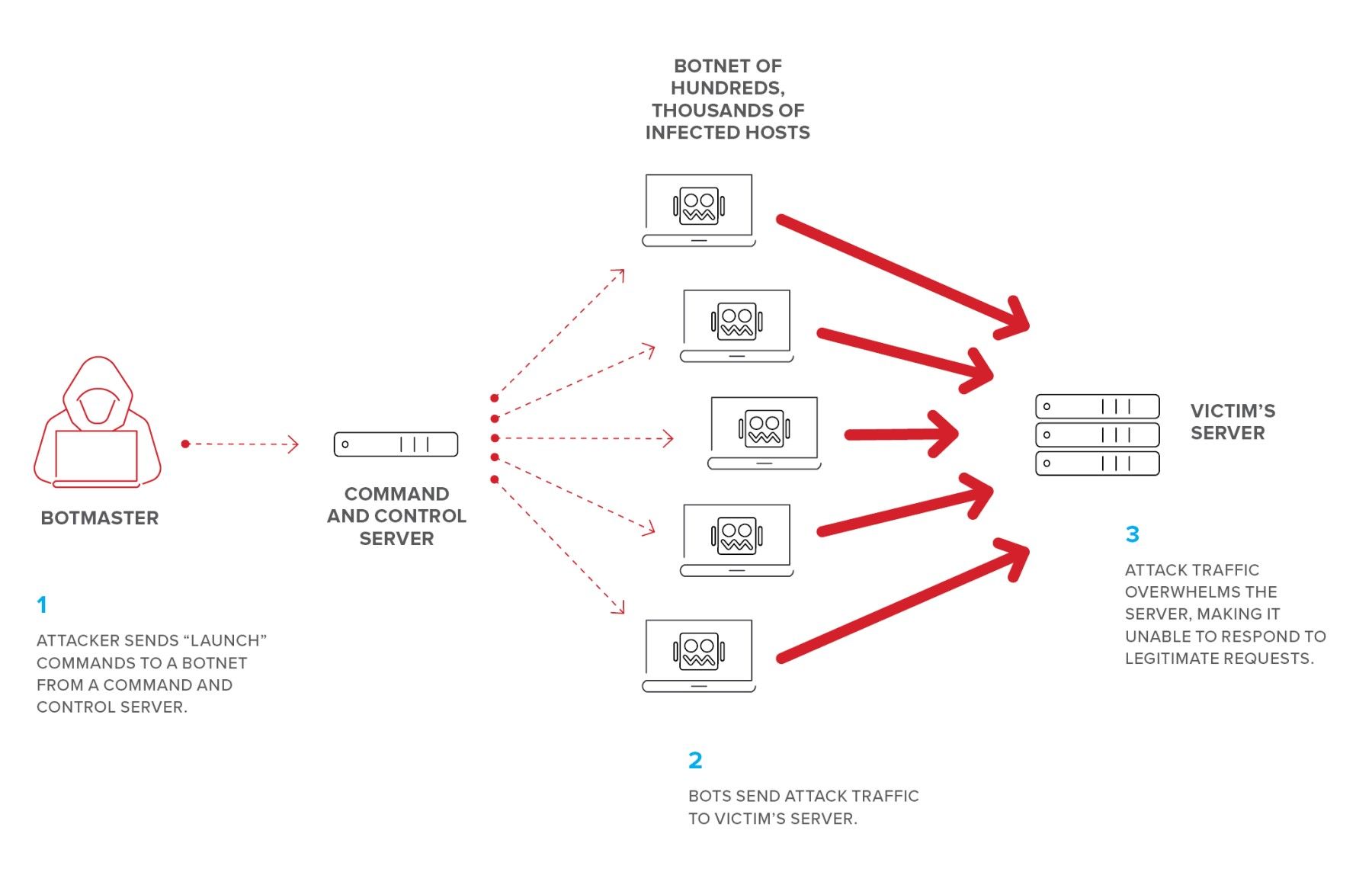

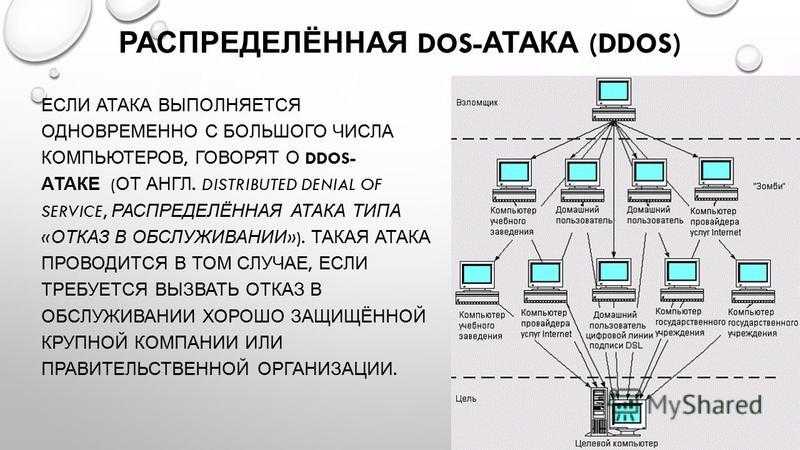

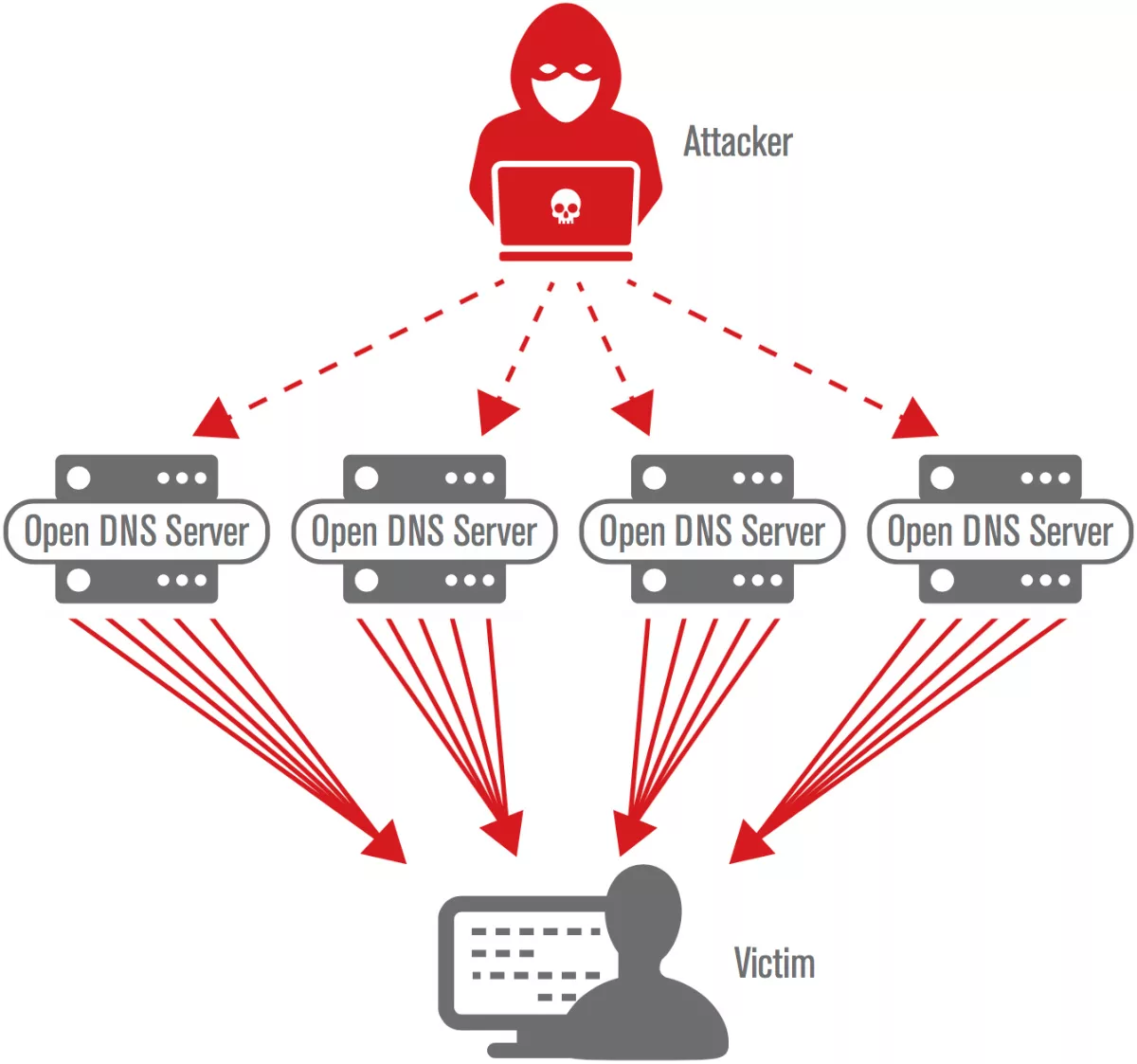

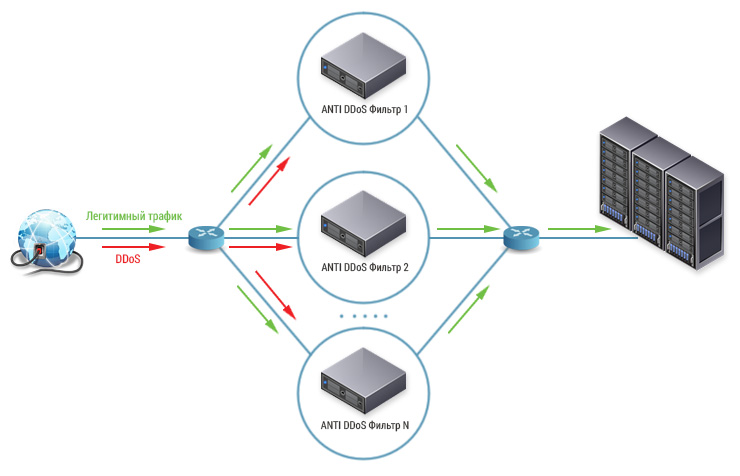

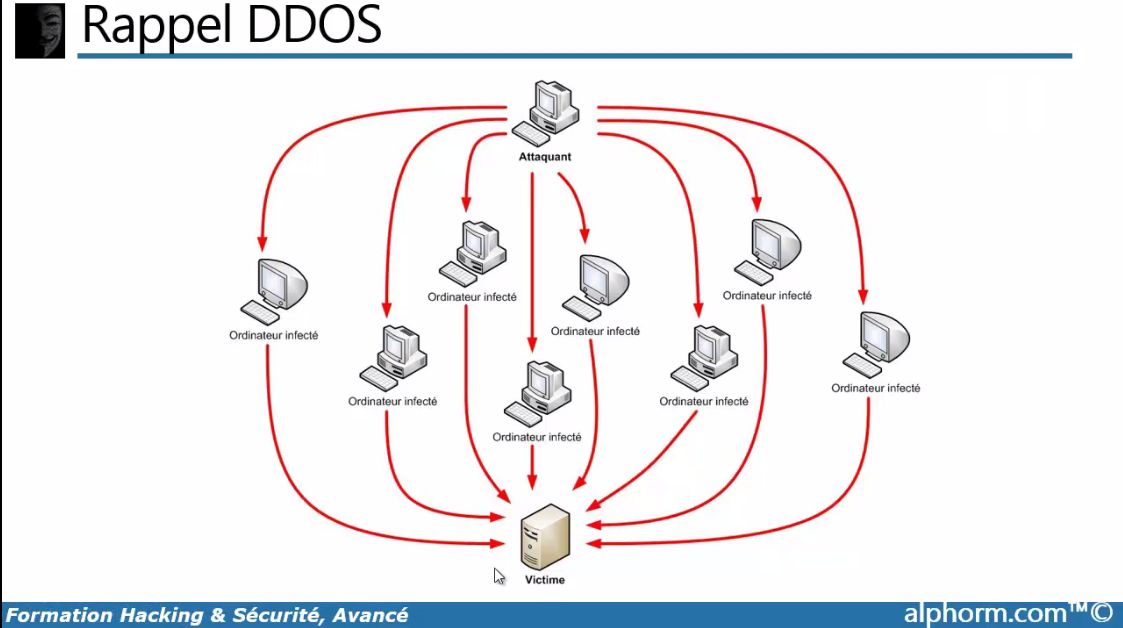

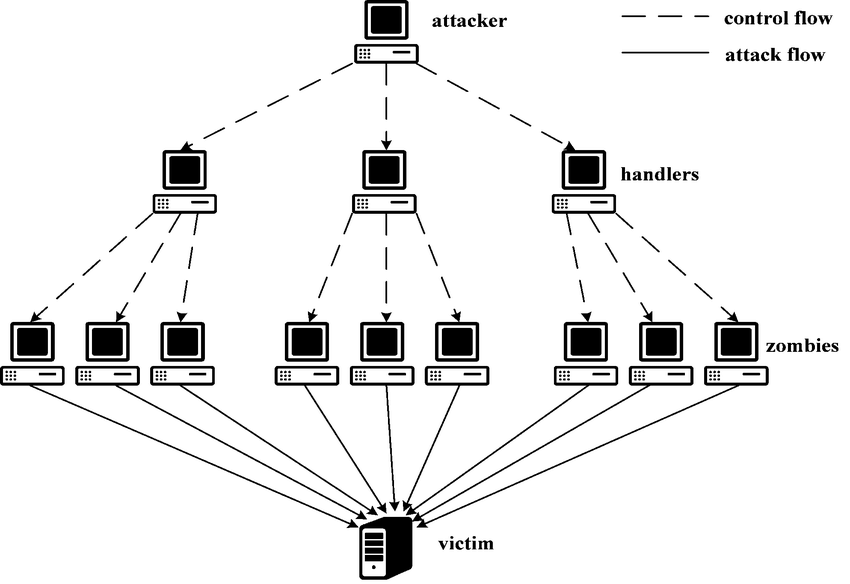

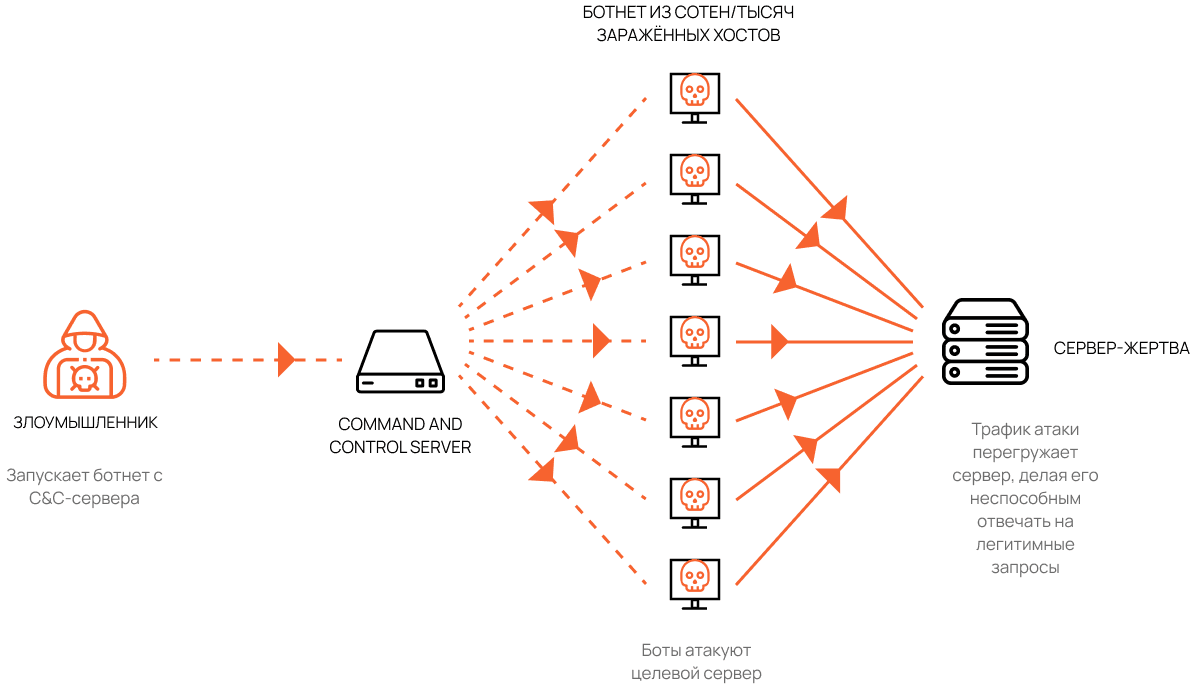

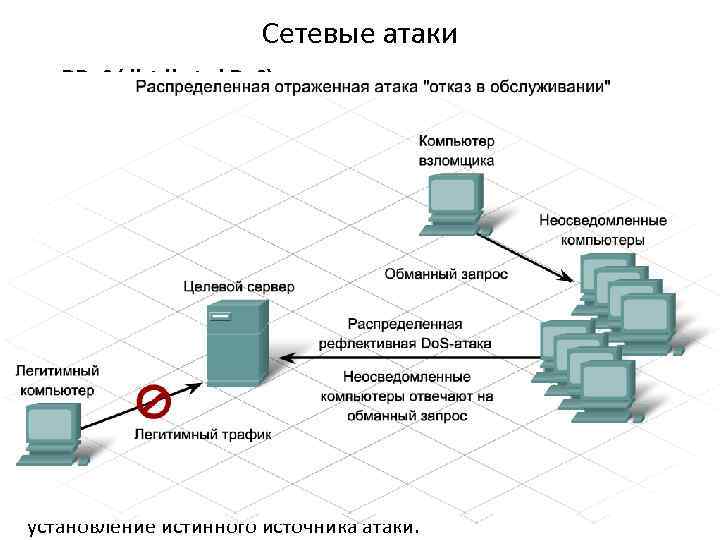

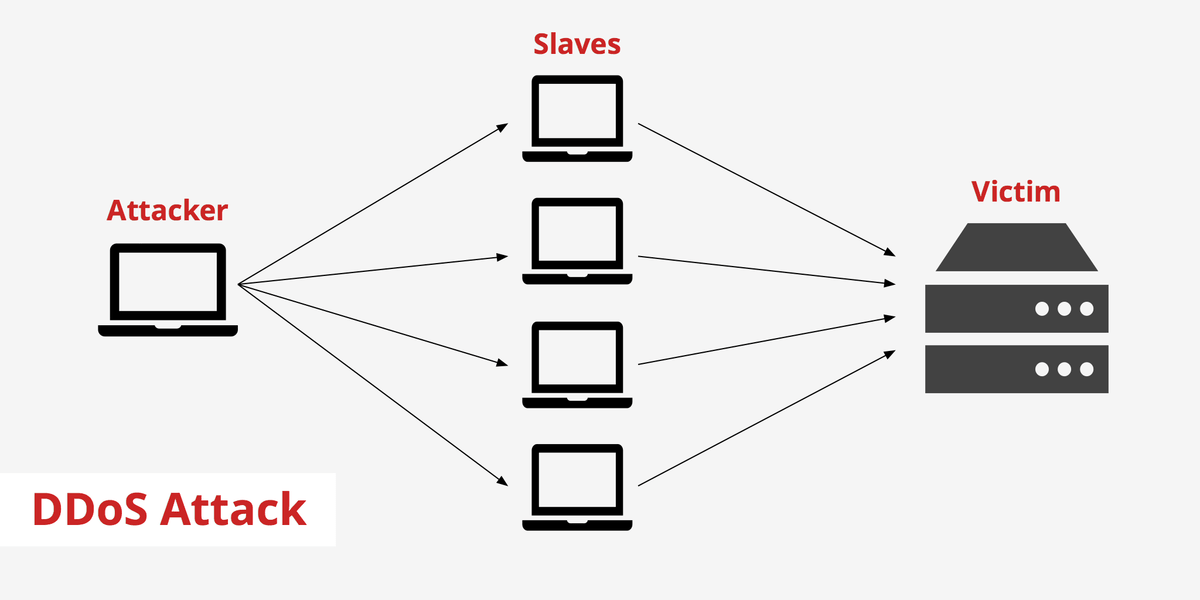

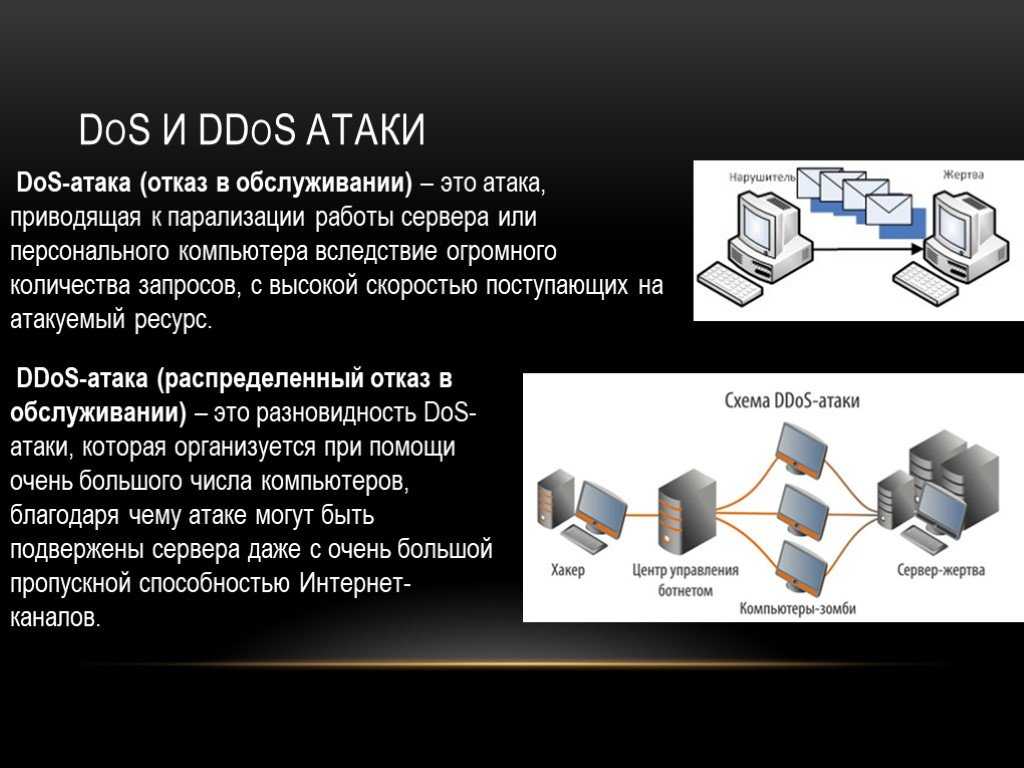

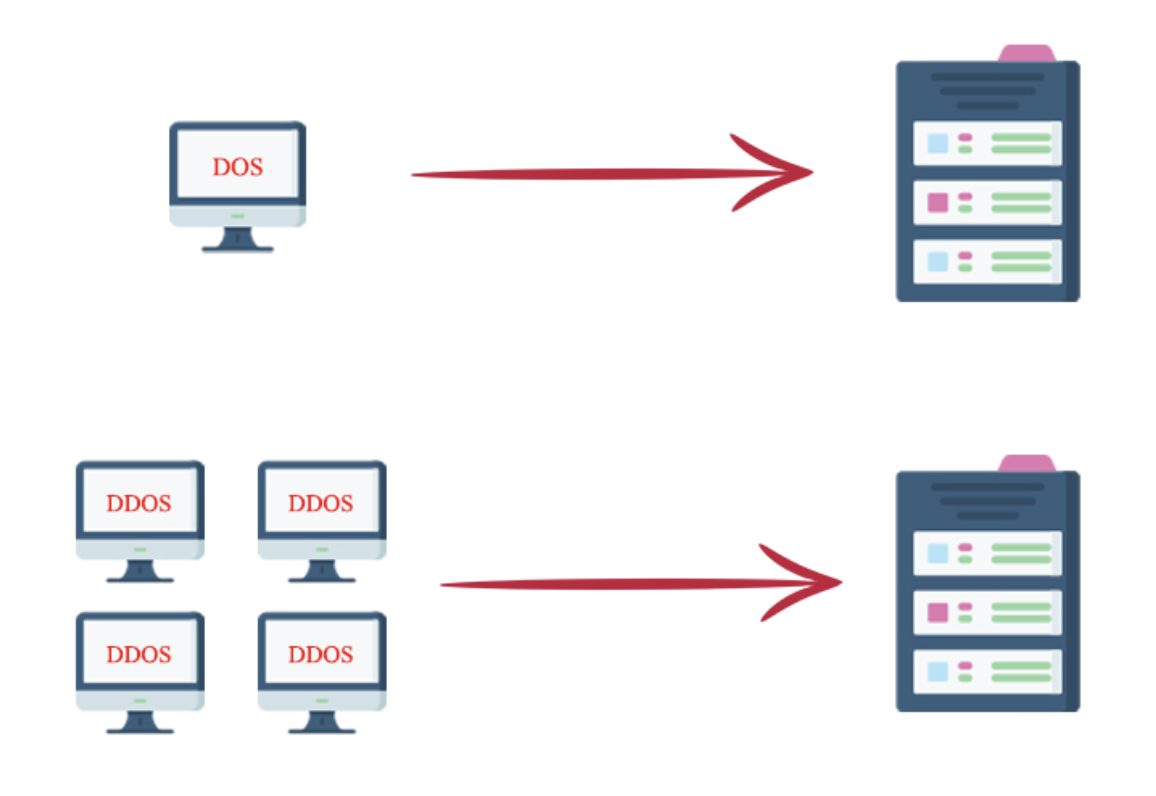

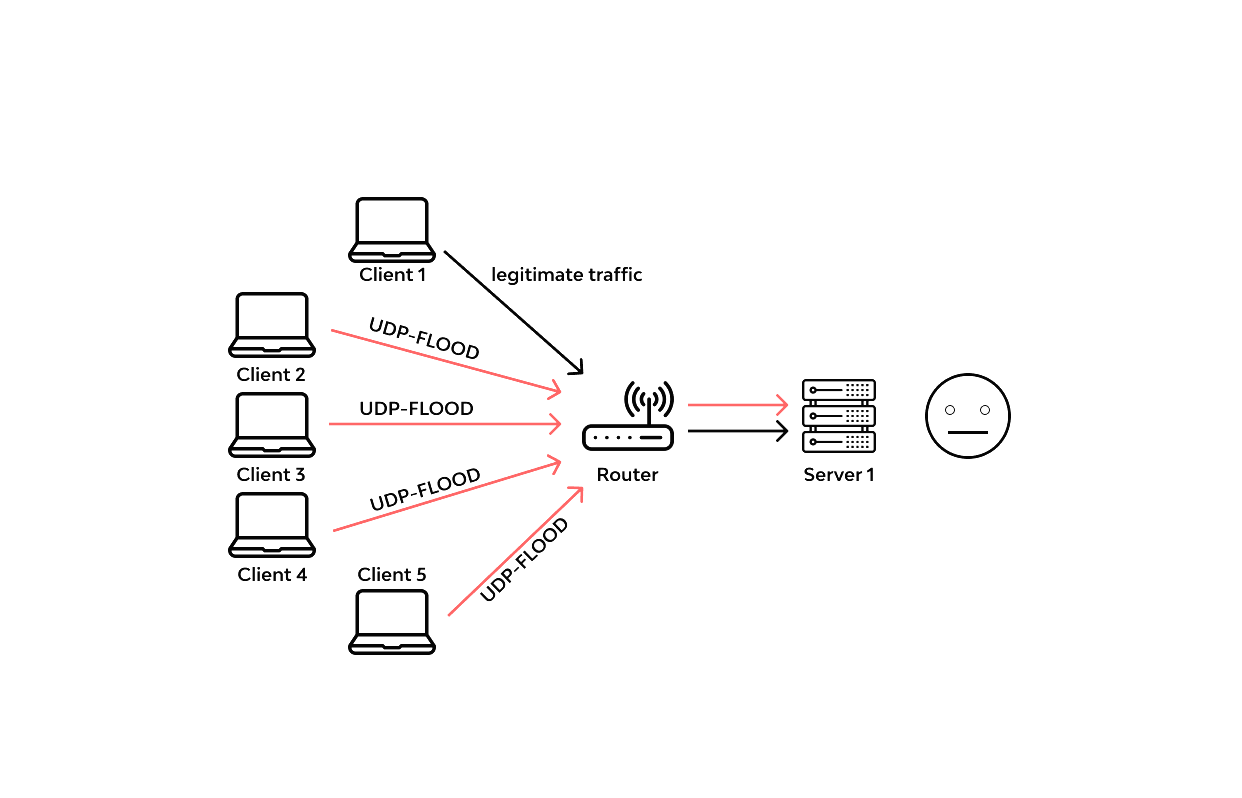

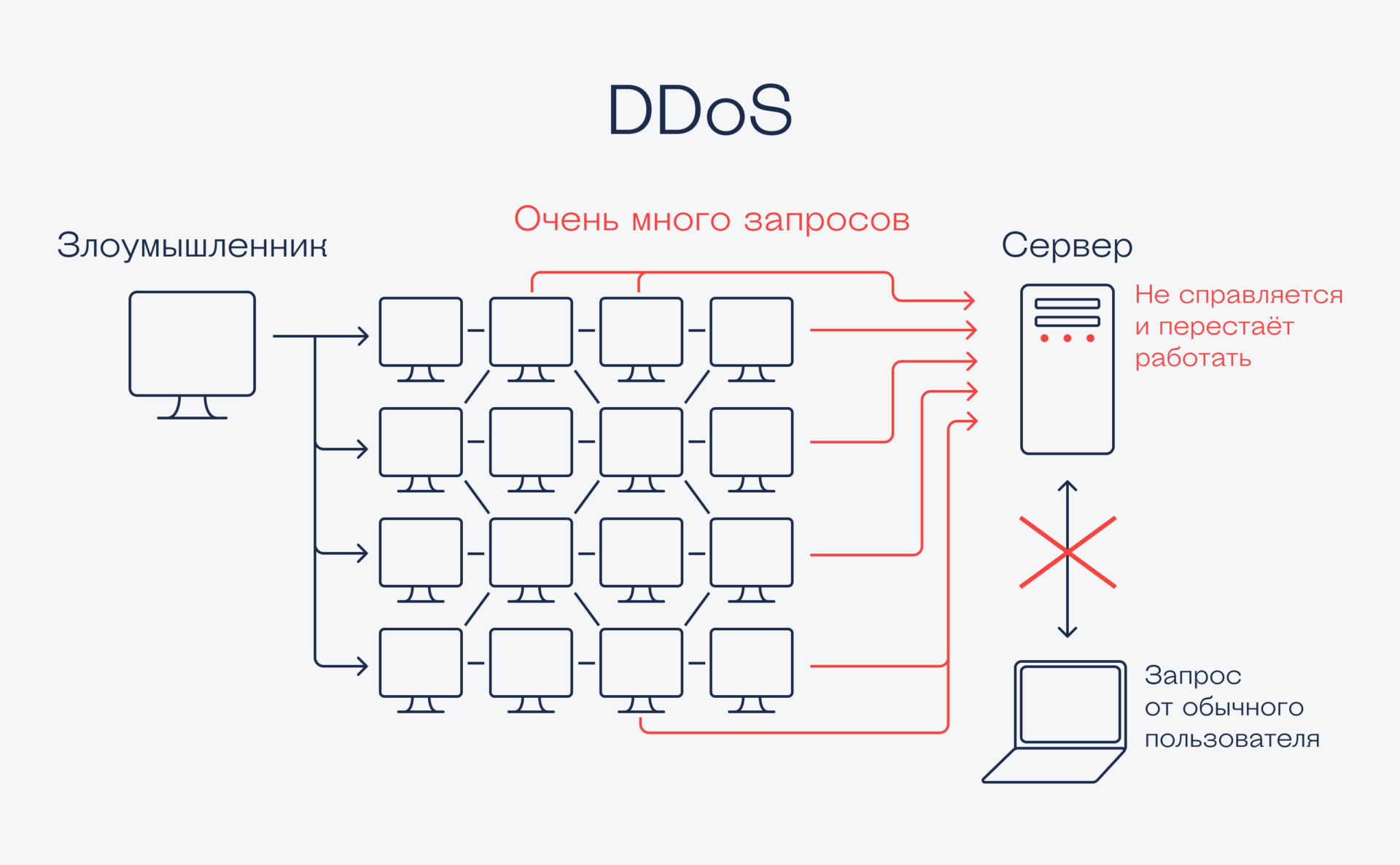

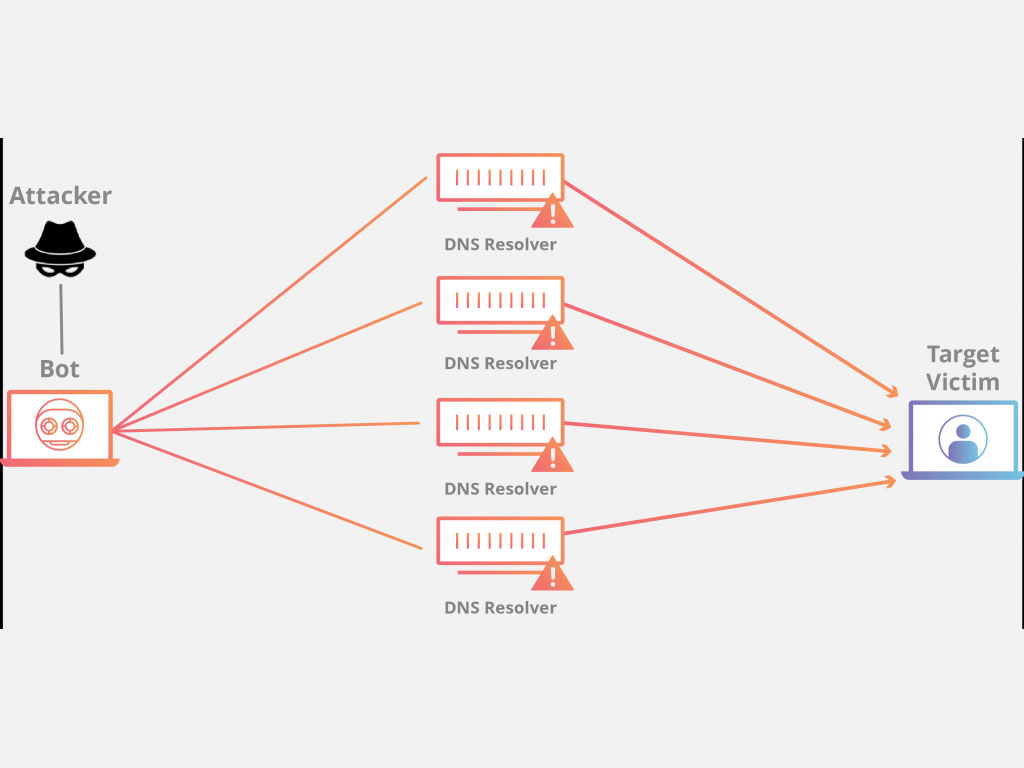

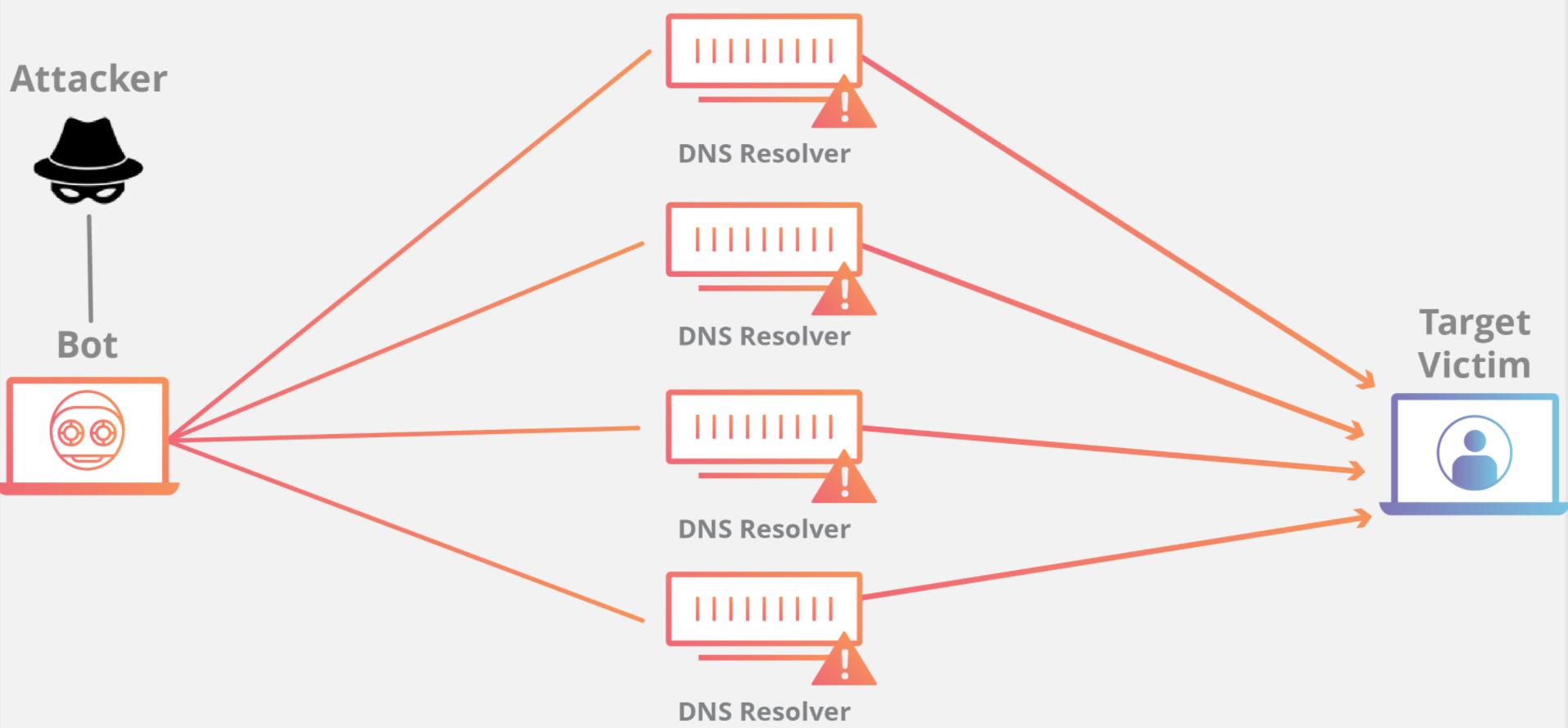

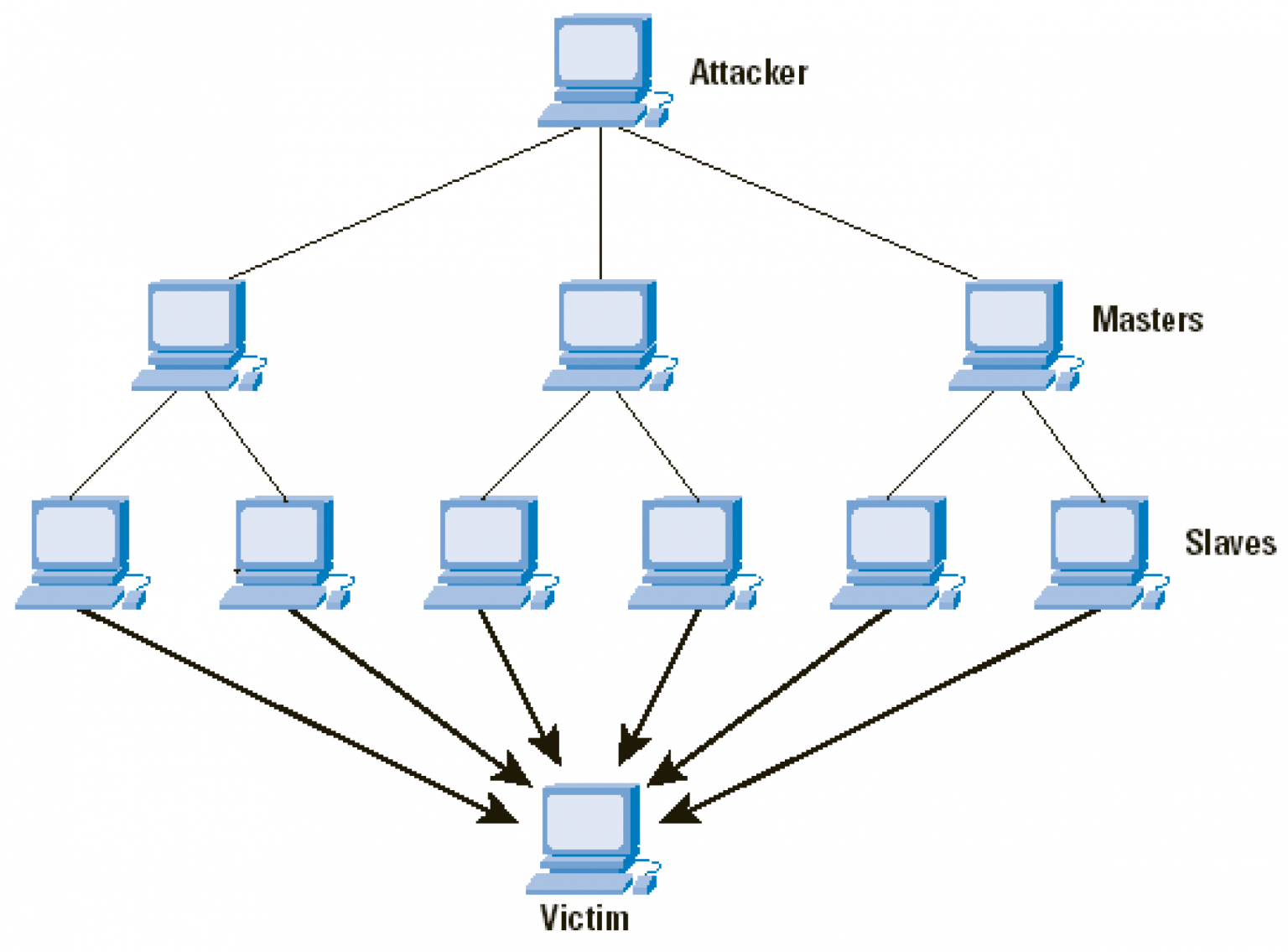

Схема ddos атаки

Обновлено: 21.09.2024

.png)

Читайте также:

Фотобанк Fruitnice.ru

Обновлено: 21.09.2024

.png)

Читайте также: